Die Gestaltung des Kerns einer Anwendung ist selten nur eine Frage der Eingabe von Tabellendefinitionen. Es handelt sich um eine architektonische Entscheidung, die sich durch jede Schicht des Softwarestapels auswirkt. Ein robustes Entity-Relationship-Diagramm (ERD) dient als Bauplan für Datenintegrität, Leistungsfähigkeit und Skalierbarkeit. Wenn Senior-Entwickler die Datenbank-Schemagestaltung angehen, verbinden sie nicht einfach nur Kästchen mit Linien. Sie berücksichtigen den Lebenszyklus der Daten, die Beschränkungen der zugrundeliegenden Speicherengine und die Anforderungen der Anwendungslogik, die diese Informationen letztlich nutzen wird.

Diese Anleitung geht tief in die strukturellen und philosophischen Standards ein, die in Produktionsumgebungen verwendet werden. Wir werden Namenskonventionen, Normalisierungsstrategien, Beziehungsmodellierung und die oft übersehene Aspekte der Daten-Governance untersuchen. Ziel ist es nicht, eine schnelle Lösung zu bieten, sondern ein Framework für nachhaltiges Datenmodellieren zu etablieren.

📐 Grundlagen solider Datenmodellierung

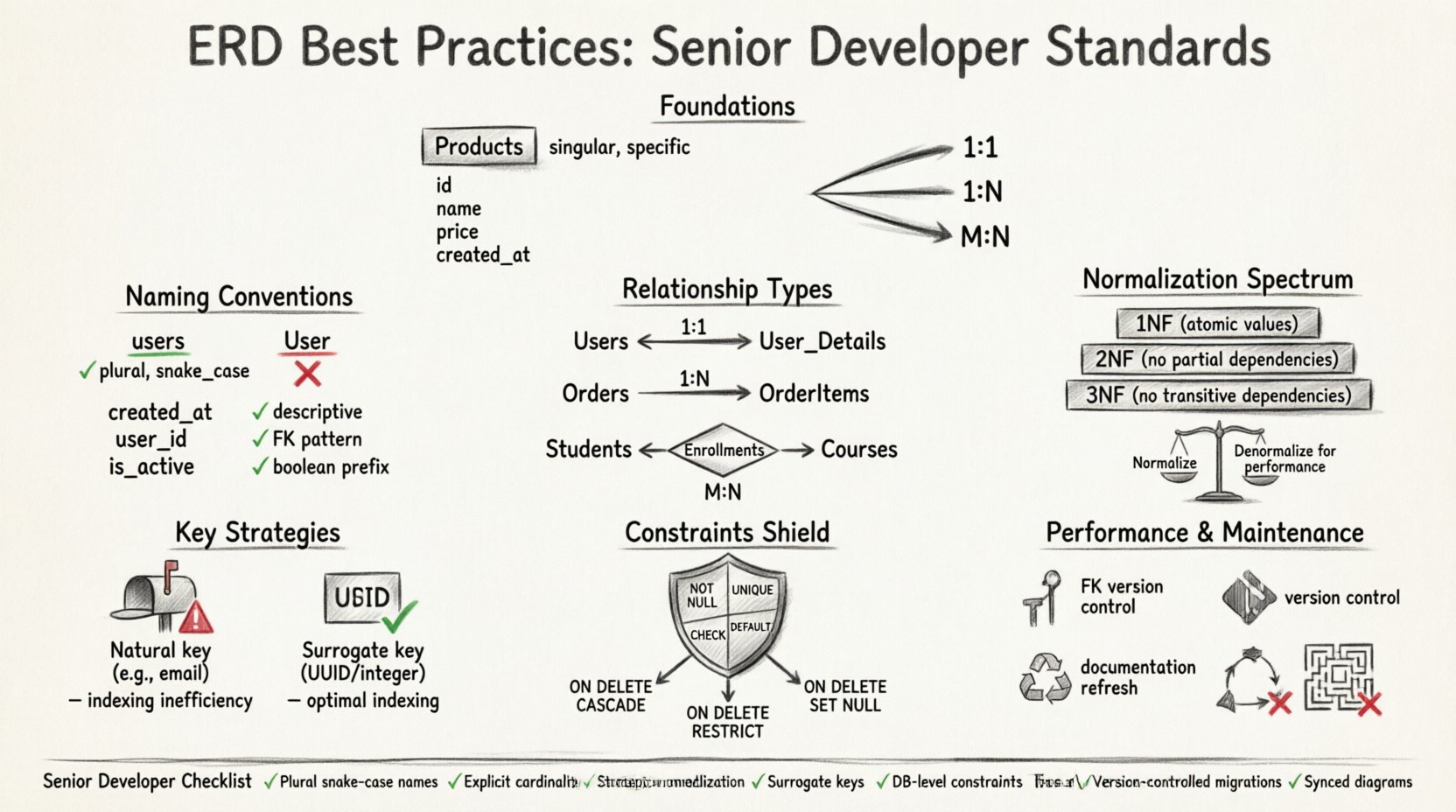

Bevor eine einzige Linie gezeichnet wird, muss man die zentralen Komponenten verstehen, aus denen ein relationales Modell besteht. Das Entity-Relationship-Diagramm ist die visuelle Darstellung dieser Komponenten. In professionellen Umgebungen ist Klarheit entscheidend. Mehrdeutigkeit in einem Diagramm führt zu Mehrdeutigkeit im Code, und Mehrdeutigkeit im Code führt zu Fehlern in der Produktion.

- Entitäten: Diese repräsentieren Gegenstände oder Konzepte der realen Welt. In einer Datenbank werden sie zu Tabellen. Eine Entität sollte singular und spezifisch sein. Vermeiden Sie generische Namen wie

Gegenständezugunsten vonProdukteoderLagerbestand. - Attribute: Dies sind die Eigenschaften einer Entität. Sie werden zu Spalten innerhalb der Tabelle. Attribute sollten atomar sein, was bedeutet, dass sie einen einzelnen Wert enthalten, keine Liste oder ein komplexes Objekt.

- Beziehungen: Diese definieren, wie Entitäten miteinander interagieren. Eine Beziehung verknüpft eine Zeile in einer Tabelle mit einer Zeile in einer anderen. Die Verständnis der Kardinalität ist hier entscheidend.

Senior-Entwickler betonen, dass das Diagramm selbst dokumentierend sein muss. Wenn ein Entwickler das ERD betrachtet und eine Frage zur Geschäftslogik stellen muss, ist das Design gescheitert. Jede Tabelle und jede Spalte sollte einen klaren Zweck haben, der aus Namen und Kontext erschlossen werden kann.

🏷️ Namenskonventionen und Standards

Die Namensgebung ist der sichtbarste Aspekt eines Schemas, wird jedoch oft als Nachgedanke behandelt. Konsistente Namensgebung verringert die kognitive Belastung für Entwickler, die das Schema lesen. Sie unterstützt auch automatisierte Codegenerierungstools und ORM-Frameworks.

Tabellennamen

- Pluralisierung: Verwenden Sie Plural-Nomen für Tabellen.

Benutzerwird bevorzugt gegenüberBenutzer. Dies entspricht dem Konzept, dass eine Tabelle eine Sammlung von Datensätzen enthält. - Unterstriche: Übernehmen Sie

snake_casefür Tabellennamen. Dies verbessert die Lesbarkeit im Vergleich zu camelCase, insbesondere in Umgebungen, in denen die Groß-/Kleinschreibung zwischen Betriebssystemen variieren könnte. - Geltungsbereich: Verwenden Sie keine Präfixe, es sei denn, sie sind zur Trennung von Domänen erforderlich. Während einige Teams Präfixe wie

tbl_oderdb_, verarbeiten moderne Tools dies oft automatisch. Halten Sie die Namen sauber.

Spaltennamen

- Beschreibend: Ein Spaltenname sollte die enthaltenen Daten erklären, ohne externe Dokumentation zu erfordern.

erstellt_amist besser alstsoderzeit. - Fremdschlüssel: Benennen Sie Fremdschlüsselspalten so, dass sie der referenzierten Tabelle entsprechen. Wenn auf die Tabelle

Benutzerverwiesen wird, sollte die Spaltebenutzer_id. Dadurch wird die Join-Bedingung offensichtlich. - Boolesche Werte: Verwenden Sie Präfixe wie

ist_,hat_, oderkann_um einen booleschen Zustand anzugeben. Beispiele sindist_aktiv,hat_abonnement, oderkann_bearbeiten.

Konsistenz über das gesamte Projekt hinweg ist wichtiger als die spezifische Wahl einer Konvention. Sobald ein Standard vereinbart ist, muss er durch Lint-Tools oder Peer-Reviews durchgesetzt werden.

🔗 Beziehungen und Kardinalität meistern

Die Stärke einer relationalen Datenbank liegt in ihren Beziehungen. Die falsche Verwaltung dieser Beziehungen ist eine häufige Quelle für Daten-Duplikate und Integritätsfehler. Senior-Entwickler klassifizieren Beziehungen anhand der Kardinalität: wie viele Instanzen einer Entität mit einer anderen Entität verknüpft sind.

| Beziehungstyp | Beschreibung | Implementierung |

|---|---|---|

| Ein-zu-Eins (1:1) | Ein Datensatz in Tabelle A steht genau mit einem Datensatz in Tabelle B in Beziehung. | Platzieren Sie einen eindeutigen Fremdschlüssel in einer der Tabellen. |

| Ein-zu-Viele (1:N) | Ein Datensatz in Tabelle A steht mit vielen Datensätzen in Tabelle B in Beziehung. | Platzieren Sie einen Fremdschlüssel in Tabelle B, der auf Tabelle A verweist. |

| Viele-zu-Viele (M:N) | Datensätze in Tabelle A können mit vielen in Tabelle B und umgekehrt verknüpft sein. | Erstellen Sie eine Verbindungstabelle mit zwei Fremdschlüsseln. |

Ein-zu-Eins-Beziehungen

Diese sind weniger verbreitet als andere Arten, tauchen aber in spezifischen Szenarien auf, wie der Trennung sensibler Daten oder der Aufteilung großer Datensätze zur Leistungssteigerung. Zum Beispiel hat eine BenutzerTabelle öffentliche Profilinformationen, während eine Benutzer_DetailsTabelle private Informationen wie Sozialversicherungsnummern enthält. Die Verknüpfung wird durch eine eindeutige Beschränkung in der Fremdschlüsselspalte durchgesetzt.

Ein-zu-Viele-Beziehungen

Dies ist der Arbeitsschaf der relationalen Gestaltung. Ein Auftrag Tabelle bezieht sich auf eine Bestellpositionen Tabelle. Eine Bestellung kann viele Artikel haben. Der Fremdschlüssel befindet sich in der Bestellpositionen Tabelle, die auf die Bestellungen Tabelle. Diese Struktur ermöglicht eine effiziente Abfrage, ohne den gesamten Bestellkopf für jeden Artikel zu wiederholen.

Mehrzeilige Beziehungen

Ein direkter Link zwischen zwei Tabellen ist in standardmäßigen relationalen Systemen unmöglich. Eine Verbindungstabelle, die oft als assoziatives Entität bezeichnet wird, ist erforderlich. Zum Beispiel die Verknüpfung von Schüler und Kurse. Ein Schüler kann viele Kurse besuchen, und ein Kurs kann viele Schüler haben. Die Verbindungstabelle Anmeldungen enthält schüler_id und kurs_id. Diese Tabelle kann auch zusätzliche Daten speichern, wie zum Beispiel das Anmeldedatum oder eine Note.

Beim Modellieren dieser Beziehungen sollten Sie die Optionalfunktion berücksichtigen. Muss ein Benutzer unbedingt ein Profil haben? Wenn ja, ist die Beziehung obligatorisch. Wenn ein Benutzer auch ohne Profil existieren kann, kann der Fremdschlüssel null sein. Die explizite Definition dieser Regel im Diagramm verhindert logische Fehler in der Anwendungsschicht.

🧱 Normalisierung und Datenintegrität

Die Normalisierung ist der Prozess der Datenorganisation, um Redundanz zu reduzieren und die Integrität zu verbessern. Obwohl sie oft als starre Regeln vermittelt wird, betrachten erfahrene Entwickler sie als ein Spektrum. Ziel ist es, die Datensäuberkeit mit der Abfrageleistung zu balancieren.

Erste Normalform (1NF)

- Stellen Sie die Atomsicherheit sicher: Jede Spalte enthält nur einen Wert.

- Stellen Sie eindeutige Spalten sicher: Keine sich wiederholenden Gruppen oder Arrays in einer einzelnen Zelle.

- Stellen Sie eindeutige Zeilen sicher: Jede Zeile muss eindeutig identifizierbar sein.

Zweite Normalform (2NF)

- Erfüllen Sie die Anforderungen der 1NF.

- Beseitigen Sie partielle Abhängigkeiten. Alle nicht-schlüsselbasierten Attribute müssen auf den gesamten Primärschlüssel, nicht nur auf einen Teil davon, abhängen. Dies ist entscheidend bei der Verwendung zusammengesetzter Schlüssel.

Dritte Normalform (3NF)

- Erfüllen Sie die Anforderungen der 2NF.

- Entfernen Sie transitive Abhängigkeiten. Nicht-Schlüsselattribute sollten nicht von anderen Nicht-Schlüsselattributen abhängen. Zum Beispiel, wenn eine Tabelle

MitarbeiterID,AbteilungsleiterID, undAbteilungsleiterName, hängt der Abteilungsleitername von der AbteilungsleiterID ab, nicht von der MitarbeiterID. Verschieben Sie die Abteilungsleiterdaten in eine separate Tabelle.

Wann sollte man denormalisieren:

Strenge Einhaltung der 3NF ist nicht immer die Lösung. Bei anwendungsintensiven Leseoperationen kann das Verknüpfen mehrerer Tabellen zu einer Leistungsbremse werden. Senior-Entwickler könnten bestimmte Datenpunkte denormalisieren, um die Komplexität der Verknüpfungen zu reduzieren. Zum Beispiel könnte das Cachen des Benutzernamens in einer Bestellungen Tabelle akzeptabel sein, wenn Benutzernamen selten geändert werden und die Leseleistung entscheidend ist. Dies führt jedoch zu Aktualisierungsanomalien. Wenn ein Benutzername geändert wird, muss jeder Bestellungsdatensatz aktualisiert werden. Dieser Kompromiss muss dokumentiert und verstanden werden.

🔑 Strategien zur Schlüsselauswahl

Der Primärschlüssel (PK) ist der eindeutige Bezeichner für eine Zeile. Die Wahl des Schlüssels beeinflusst, wie der Datenbank-Engine die Daten indiziert und wie Beziehungen hergestellt werden.

Natürliche Schlüssel

Ein natürlicher Schlüssel beruht auf vorhandenen Geschäftsdaten, wie einer Sozialversicherungsnummer oder einer E-Mail-Adresse. Der Vorteil ist, dass der Schlüssel eine reale Bedeutung im echten Leben darstellt. Der Nachteil ist, dass natürliche Schlüssel sich ändern können und oft zu lang für eine effiziente Indizierung sind. Die Verwendung eines eindeutigen Identifikators wie einer E-Mail-Adresse als Fremdschlüssel kann andere Tabellen erheblich vergrößern.

Surrogatschlüssel

Ein Surrogatschlüssel ist ein künstlicher Bezeichner, typischerweise eine automatisch hochzählende Ganzzahl oder eine UUID. Er hat keine geschäftliche Bedeutung. Dies ist die bevorzugte Methode für die meisten modernen Systeme. Er bleibt stabil, auch wenn die zugrundeliegenden Daten sich ändern. Er ist kompakt, wodurch Indexsuchen schneller werden. Außerdem vereinfacht er Beziehungen, da Fremdschlüssel kleiner und konsistenter sind.

- Integer-Surrogatschlüssel: Effizient für Indizierung und Speicherung. Ideal für hochvolumige transaktionale Systeme.

- UUIDs: Nützlich für verteilte Systeme, bei denen die Eindeutigkeit über mehrere Knoten ohne Koordination gewährleistet sein muss. Sie vermeiden Lücken in ID-Sequenzen, sind aber größer und weniger indexfreundlich als Ganzzahlen.

🛡️ Einschränkungen und Datenintegrität

Eine Datenbank ist nur so gut wie die Regeln, die sie schützen. Einschränkungen stellen sicher, dass die Daten unabhängig von der Art der Interaktion mit der Anwendung genau und konsistent bleiben.

- NICHT NULL: Stellen Sie sicher, dass erforderliche Felder immer ausgefüllt sind. Dies verhindert, dass die Datenbank unvollständige Datensätze speichert, die die Anwendungslogik stören könnten.

- EINDEUTIG: Verhindern Sie doppelte Einträge in Spalten, die eindeutig sein müssen, wie beispielsweise E-Mail-Adressen oder ProduktsKurzbezeichnungen (SKUs).

- PRÜFUNG: Erlaubt benutzerdefinierte Logik. Zum Beispiel sicherstellen, dass ein Rabattprozentsatz zwischen 0 und 100 liegt.

- Standardwert: Bereitstellen sinnvoller Standardwerte. Wenn ein Benutzer keine Zeitzone angibt, standardmäßig UTC verwenden.

Referenzielle Integritätsbeschränkungen sind entscheidend für die Aufrechterhaltung von Beziehungen.BEI LÖSCHEN Regeln bestimmen, was geschieht, wenn ein übergeordnetes Datensatz gelöscht wird. Optionen umfassen:

- KASKADIERT: Löscht die untergeordneten Datensätze automatisch. Mit Vorsicht verwenden, da dies unbeabsichtigten Datenverlust verursachen kann.

- BESCHRÄNKT: Verhindert das Löschen, wenn untergeordnete Datensätze existieren. Dies zwingt die Anwendung, die Logik explizit zu behandeln.

- SETZE NULL: Setzt den Fremdschlüssel auf NULL, wenn der übergeordnete Datensatz gelöscht wird. Dies funktioniert nur, wenn die Spalte NULL-Werte zulässt.

⚡ Leistungs- und Indexierungsüberlegungen

Die Leistungsorientierung beginnt auf Schema-Ebene. Obwohl Abfragen später optimiert werden, kann ein schlechtes Schema die Optimierung unmöglich machen.

Indexierungsstrategie

- Primärschlüssel: Automatisch indiziert.

- Fremdschlüssel: Sollten indiziert werden, um Join-Operationen und Constraint-Prüfungen zu beschleunigen.

- Abfrage-Spalten:Spalten, die häufig in

WO,ORDER BY, oderGRUPPIEREN NACHKlauseln sollten indiziert werden.

Allerdings sind Indizes nicht kostenlos. Sie verbrauchen Speicherplatz und verlangsamen Schreibvorgänge. Jeder Einfüge-, Aktualisierungs- oder Löschvorgang muss den Index aktualisieren. Senior-Entwickler vermeiden Überindizierung. Sie analysieren die tatsächlichen Abfragemuster, bevor sie Indizes hinzufügen.

Daten-Typen

Die Wahl des richtigen Datentyps beeinflusst Speicherplatz und Geschwindigkeit. Die Verwendung eines generischen Zeichentypen für Daten oder Zahlen verschwendet Speicherplatz und verlangsamt Vergleiche. Verwenden Sie TIMESTAMP für Datum und Uhrzeit. Verwenden Sie DECIMAL für Währungen, um Gleitkommefehler zu vermeiden. Verwenden Sie BOOLEAN für Wahr/Falsch-Zustände anstelle von Ganzzahlen oder Zeichenketten.

🔄 Evolution und Wartung

Softwareanforderungen ändern sich. Ein Schema, das heute funktioniert, könnte in einem Jahr veraltet sein. Ein statisches Diagramm ist eine Belastung. Das ERD muss sich zusammen mit der Anwendung weiterentwickeln.

Versionskontrolle für Schemata

Schemaänderungen sollten wie Code behandelt werden. Speichern Sie Migrierungsskripte in einem Versionskontrollsystem. Dadurch können Teams verfolgen, was geändert wurde, wer es geändert hat und wann. Es ermöglicht auch Rückgängigmachungen, falls eine Migration Probleme verursacht. Ändern Sie niemals manuell eine Produktionsdatenbank ohne Skript.

Dokumentationspflege

- Kommentare: Verwenden Sie Kommentare in der Datenbank, um komplexe Logik oder Geschäftsregeln zu erklären, die nicht durch Einschränkungen durchgesetzt werden können.

- Diagrammaktualisierungen: Wenn sich der Code ändert, muss auch das Diagramm geändert werden. Ein veraltetes Diagramm führt zu Verwirrung und verschwendeter Zeit bei der Einarbeitung oder Fehlersuche.

- Änderungsprotokolle: Führen Sie ein Protokoll wichtiger struktureller Änderungen. Dies hilft dabei, Jahre später zu verstehen, warum eine bestimmte Entwurfsentscheidung getroffen wurde.

🚫 Häufige Fallen, die vermieden werden sollten

Sogar erfahrene Teams begehen Fehler. Das Erkennen häufiger Fehlermuster hilft bei der Verhinderung.

- Zirkuläre Abhängigkeiten: Tabelle A hängt von B ab, und B hängt von A ab. Dies führt bei Erstellung oder Löschung zu einer Blockade. Brechen Sie die Schleife, indem Sie vorübergehend NULL-Werte zulassen oder eine dritte Tabelle verwenden.

- Über-Normalisierung: Die Erstellung zu vieler Tabellen für triviale Beziehungen führt zu komplexen Abfragen, die schwer zu pflegen sind. Manchmal ist eine einzelne Tabelle ausreichend.

- Zweideutige Fremdschlüssel: Eine Spalte mit dem Namen

idin mehreren Tabellen ohne Kontext kann zu Verwirrung führen. Verwenden Sie immertable_idNamensgebung. - Ignorieren von weichen Löschungen:Das dauerhafte Löschen von Daten ist oft irreversibel. Gestalten Sie für weiche Löschungen, indem Sie ein

is_deletedFlag und einen Index darauf hinzufügen.

📝 Zusammenfassung der Überlegungen auf Senior-Ebene

Ein hochwertiges Datenmodell zu erstellen erfordert eine Kombination aus theoretischem Wissen und praktischer Erfahrung. Es reicht nicht aus, zu wissen, was ein Fremdschlüssel ist; Sie müssen verstehen, wie er die Abfrageplanung und Transaktionssperrung beeinflusst. Die folgende Checkliste fasst die entscheidenden Maßnahmen für ein robustes Design zusammen.

- ✅ Verwenden Sie konsistent Pluralformen und snake_case-Namenskonventionen.

- ✅ Definieren Sie Beziehungen explizit mit korrekter Kardinalität.

- ✅ Wenden Sie Normalisierungsprinzipien an, erlauben aber gezielte Denormalisierung.

- ✅ Verwenden Sie bevorzugt Surrogatschlüssel für die interne Identifikation.

- ✅ Stellen Sie Einschränkungen auf Datenbankebene sicher, nicht nur in der Anwendung.

- ✅ Indizieren Sie Fremdschlüssel und häufig abgefragte Spalten.

- ✅ Versionskontrolle für alle Schemaänderungen.

- ✅ Halten Sie Diagramme mit dem tatsächlichen Datenbankzustand synchron.

Durch Einhaltung dieser Praktiken erstellen Entwickler Systeme, die widerstandsfähig, verständlich und in der Lage sind, sich mit dem Unternehmen zu entwickeln. Die Investition in die Anfangsphase der Gestaltung zahlt sich in Form reduzierten technischen Schulden und reibungsloserer Abläufe später aus. Daten sind das wertvollste Gut jeder Anwendung; die strukturierte Behandlung ihrer Struktur ist das Kennzeichen eines erfahrenen Fachmanns.