Concevoir le socle d’une application est rarement seulement une question de taper des définitions de tables. C’est une décision architecturale qui résonne à travers chaque couche de la pile logicielle. Un diagramme entité-association (ERD) solide agit comme un plan directeur pour l’intégrité des données, les performances et la scalabilité. Lorsque les ingénieurs seniors abordent la conception du schéma de base de données, ils ne se contentent pas de relier des boîtes par des lignes. Ils prennent en compte le cycle de vie des données, les contraintes du moteur de stockage sous-jacent et les besoins de la logique d’application qui consommera finalement ces informations.

Ce guide s’attarde en profondeur sur les normes structurelles et philosophiques utilisées dans les environnements de production. Nous explorerons les conventions de nommage, les stratégies de normalisation, la modélisation des relations et les aspects souvent négligés de la gouvernance des données. L’objectif n’est pas de proposer une solution rapide, mais d’établir un cadre pour une modélisation des données durable.

📐 Fondements d’une modélisation de données solide

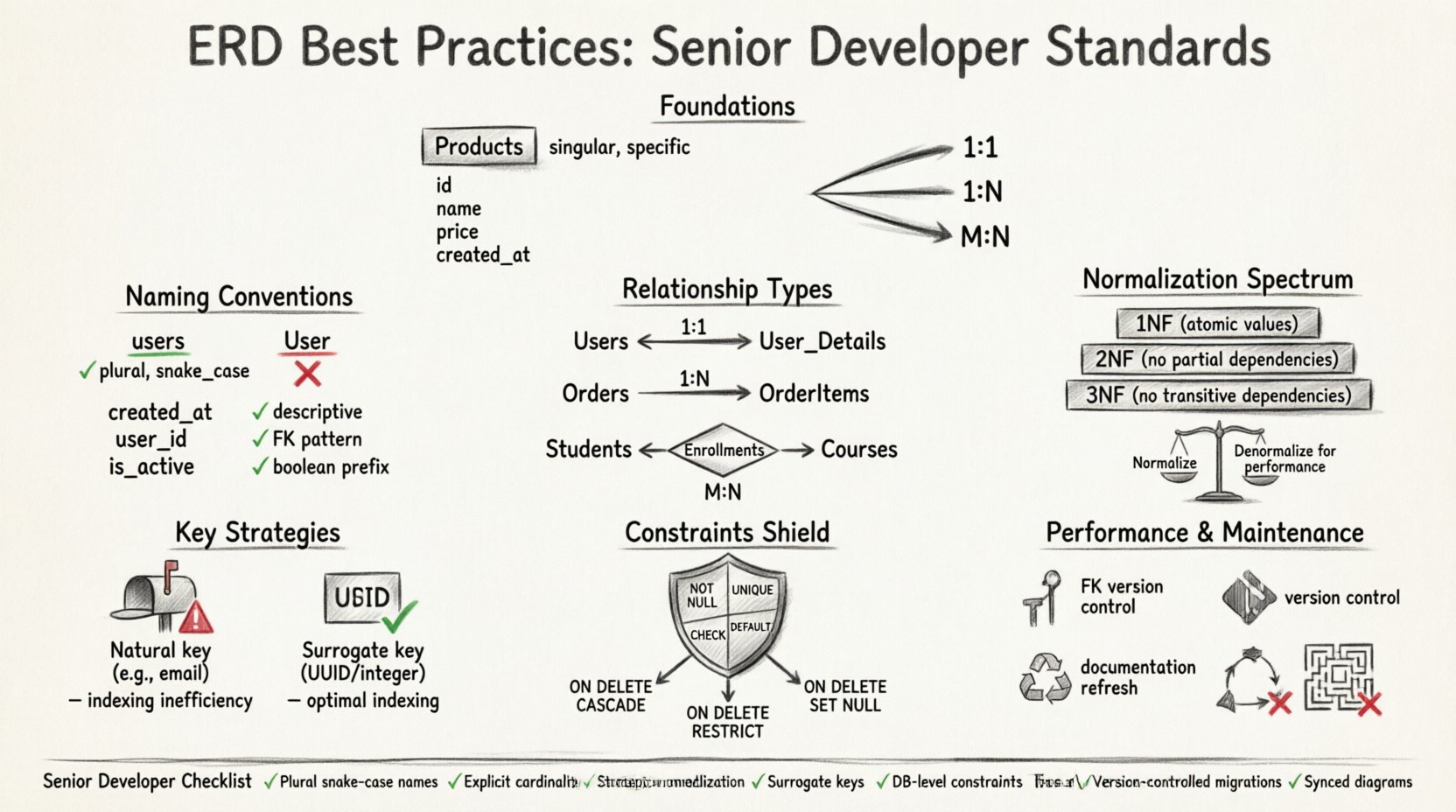

Avant de tracer une seule ligne, il faut comprendre les composants fondamentaux qui constituent un modèle relationnel. Le diagramme entité-association est la représentation visuelle de ces composants. Dans les environnements professionnels, la clarté est primordiale. L’ambiguïté dans un diagramme entraîne une ambiguïté dans le code, et l’ambiguïté dans le code conduit à des bogues en production.

- Entités : Elles représentent des objets ou des concepts du monde réel. Dans une base de données, elles se traduisent par des tables. Une entité doit être singulière et précise. Évitez les noms génériques comme

Articlesau profit deProduitsouInventaire. - Attributs : Ce sont les propriétés d’une entité. Elles deviennent des colonnes dans la table. Les attributs doivent être atomiques, ce qui signifie qu’ils contiennent une seule valeur, et non une liste ou un objet complexe.

- Relations : Elles définissent la manière dont les entités interagissent. Une relation relie une ligne dans une table à une ligne dans une autre. Comprendre la cardinalité est essentiel ici.

Les développeurs seniors insistent sur le fait que le diagramme doit être auto-documenté. Si un développeur regarde l’ERD et doit poser une question sur la logique métier, le design a échoué. Chaque table et chaque colonne doit avoir un objectif clair que l’on peut déduire de son nom et de son contexte.

🏷️ Conventions et normes de nommage

Le nommage est l’aspect le plus visible d’un schéma, mais il est souvent traité comme une après-pensée. Un nommage cohérent réduit la charge cognitive pour les développeurs lisant le schéma. Il facilite également les outils de génération automatique de code et les frameworks ORM.

Noms de table

- Pluralisation : Utilisez des noms pluriels pour les tables.

Utilisateursest préféré àUtilisateur. Cela s’aligne avec le concept selon lequel une table contient une collection d’enregistrements. - Sous-tirets : Adoptez

snake_casepour les noms de tables. Cela améliore la lisibilité par rapport à camelCase, en particulier dans les environnements où la sensibilité à la casse peut varier entre les systèmes d’exploitation. - Portée : Évitez les préfixes sauf si nécessaire pour la séparation de domaine. Bien que certaines équipes utilisent des préfixes comme

tbl_oudb_, les outils modernes gèrent souvent cela automatiquement. Gardez les noms simples.

Noms de colonnes

- Descriptif : Un nom de colonne doit expliquer les données qu’il contient sans avoir besoin de documentation externe.

created_atest préférable àtsoutime. - Clés étrangères : Nommez les colonnes de clé étrangère pour correspondre à la table référencée. Si vous référencez la table

Users, la colonne doit êtreuser_id. Cela rend la condition de jointure évidente. - Booléens : Utilisez des préfixes comme

is_,has_, oucan_pour indiquer un état booléen. Des exemples incluentest_actif,a_un_abonnement, oupeut_modifier.

La cohérence sur l’ensemble du projet est plus importante que le choix spécifique d’une convention. Une fois qu’une norme est acceptée, elle doit être appliquée à l’aide d’outils de vérification ou de revues par les pairs.

🔗 Maîtriser les relations et la cardinalité

La force d’une base de données relationnelle réside dans ses relations. Mal gérer ces relations est une source courante de duplication de données et d’erreurs d’intégrité. Les développeurs expérimentés catégorisent les relations en fonction de la cardinalité : combien d’instances d’une entité sont liées à une autre.

| Type de relation | Description | Implémentation |

|---|---|---|

| Un à un (1:1) | Un enregistrement dans la table A est lié à exactement un enregistrement dans la table B. | Placez une clé étrangère unique dans l’une des tables. |

| Un à plusieurs (1:N) | Un enregistrement dans la table A est lié à plusieurs enregistrements dans la table B. | Placez une clé étrangère dans la table B en référence à la table A. |

| Plusieurs à plusieurs (M:N) | Les enregistrements de la table A peuvent être liés à plusieurs de la table B et inversement. | Créez une table de jonction avec deux clés étrangères. |

Relations un à un

Ce sont moins fréquents que les autres types, mais apparaissent dans des scénarios spécifiques, comme la séparation des données sensibles ou le fractionnement des grands jeux de données pour des raisons de performance. Par exemple, une Utilisateurs table pourrait contenir des données de profil publiques, tandis qu’une Détails_Utilisateur table contient des informations privées telles que les numéros de sécurité sociale. Le lien est assuré par une contrainte unique sur la colonne de clé étrangère.

Relations un à plusieurs

C’est le pilier de la conception relationnelle. Un Commande la table est liée à une CommandeArticles table. Une commande peut avoir plusieurs articles. La clé étrangère se trouve dans la CommandeArticles table pointant vers la Commandes table. Cette structure permet des requêtes efficaces sans avoir à répéter l’en-tête complet de la commande pour chaque article.

Relations plusieurs-à-plusieurs

Une liaison directe entre deux tables est impossible dans les systèmes relationnels standards. Une table de jonction, souvent appelée entité associative, est nécessaire. Par exemple, lier Étudiants et Cours. Un étudiant peut suivre plusieurs cours, et un cours peut avoir plusieurs étudiants. La table de jonction Inscriptions contient id_etudiant et id_cours. Cette table peut également stocker des données supplémentaires, telles que la date d’inscription ou une note.

Lors de la modélisation de ces relations, prenez en compte l’optionnalité. Est-il obligatoire qu’un utilisateur ait un profil ? Si oui, la relation est obligatoire. Si un utilisateur peut exister sans profil, la clé étrangère peut être nulle. Définir explicitement cela dans le diagramme empêche les erreurs logiques au niveau de la couche application.

🧱 Normalisation et intégrité des données

La normalisation est le processus d’organisation des données afin de réduire la redondance et d’améliorer l’intégrité. Bien qu’elle soit souvent enseignée comme un ensemble rigide de règles, les développeurs expérimentés la considèrent comme un spectre. L’objectif est de trouver un équilibre entre la pureté des données et les performances des requêtes.

Première forme normale (1NF)

- Assurez l’atomicité : chaque colonne contient une seule valeur.

- Assurez des colonnes distinctes : aucune répétition de groupes ou de tableaux dans une seule cellule.

- Assurez des lignes uniques : chaque ligne doit être identifiable de manière unique.

Deuxième forme normale (2NF)

- Répondez aux exigences de la 1NF.

- Supprimez les dépendances partielles. Toutes les attributs non clés doivent dépendre de la clé primaire entière, et non seulement d’une partie de celle-ci. Cela est crucial lorsqu’on traite des clés composées.

Troisième forme normale (3NF)

- Répondre aux exigences de la 2NF.

- Supprimez les dépendances transitives. Les attributs non clés ne doivent pas dépendre d’autres attributs non clés. Par exemple, si une table contient

EmployeeID,ManagerID, etManagerName, le nom du gestionnaire dépend de l’ID du gestionnaire, et non de l’ID de l’employé. Déplacez les détails du gestionnaire vers une table séparée.

Quand dénormaliser :

Une adhésion stricte à la 3NF n’est pas toujours la solution. Dans les applications fortement en lecture, la jointure de plusieurs tables peut devenir un goulot d’étranglement des performances. Les ingénieurs expérimentés peuvent dénormaliser des points de données spécifiques afin de réduire la complexité des jointures. Par exemple, le cache du Username dans une table Orders pourrait être acceptable si les noms d’utilisateur changent rarement et que la vitesse de lecture est critique. Cependant, cela introduit des anomalies de mise à jour. Si un nom d’utilisateur change, chaque enregistrement de commande doit être mis à jour. Ce compromis doit être documenté et compris.

🔑 Stratégies de sélection des clés

La clé primaire (PK) est l’identifiant unique d’une ligne. Le choix de la clé influence la manière dont le moteur de base de données indexe les données et comment les relations sont établies.

Clés naturelles

Une clé naturelle repose sur des données commerciales existantes, telles qu’un numéro de sécurité sociale ou une adresse e-mail. L’avantage est que la clé représente un sens concret dans le monde réel. Le désavantage est que les clés naturelles peuvent changer, et elles sont souvent trop longues pour un indexage efficace. Utiliser un identifiant unique comme une adresse e-mail comme clé étrangère peut considérablement agrandir d’autres tables.

Clés de substitution

Une clé de substitution est un identifiant artificiel, généralement un entier auto-incrémenté ou un UUID. Elle n’a pas de signification métier. C’est l’approche préférée pour la plupart des systèmes modernes. Elle reste stable même si les données sous-jacentes changent. Elle est compacte, ce qui accélère les recherches d’index. Elle simplifie également les relations, car les clés étrangères sont plus petites et plus cohérentes.

- Clés de substitution entières : Efficace pour l’indexation et le stockage. Idéal pour les systèmes transactionnels à haut volume.

- UUIDs : Utiles pour les systèmes distribués où l’unicité doit être garantie sur plusieurs nœuds sans coordination. Elles évitent les trous dans les séquences d’ID, mais sont plus grandes et moins favorables à l’indexation que les entiers.

🛡️ Contraintes et intégrité des données

Une base de données n’est bonne que par les règles qui la protègent. Les contraintes assurent que les données restent précises et cohérentes, quelle que soit l’interaction de l’application avec elle.

- NOT NULL : Assurez que les champs obligatoires sont toujours remplis. Cela empêche la base de données de stocker des enregistrements incomplets qui pourraient briser la logique de l’application.

- UNIQUE : Empêchez les entrées en double dans les colonnes qui doivent être distinctes, telles que les adresses e-mail ou les codes produits.

- VÉRIFICATION : Permettre une logique personnalisée. Par exemple, garantir qu’un pourcentage de remise est compris entre 0 et 100.

- PAR DÉFAUT : Fournir des valeurs par défaut raisonnables. Si un utilisateur ne précise pas de fuseau horaire, utiliser UTC par défaut.

Les contraintes d’intégrité référentielle sont essentielles pour maintenir les relations.LORS DE LA SUPPRESSIONles règles déterminent ce qui se produit lorsque l’enregistrement parent est supprimé. Les options incluent :

- CASCADE : Supprimer automatiquement les enregistrements enfants. Utiliser avec précaution, car cela peut entraîner une perte accidentelle de données.

- RESTREINDRE : Empêcher la suppression si des enregistrements enfants existent. Cela oblige l’application à gérer la logique explicitement.

- METTRE À NULL : Mettre la clé étrangère à NULL si le parent est supprimé. Cela ne fonctionne que si la colonne autorise les valeurs nulles.

⚡ Considérations sur les performances et l’indexation

Concevoir pour les performances commence au niveau du schéma. Bien que les requêtes soient optimisées ultérieurement, un mauvais schéma peut rendre l’optimisation impossible.

Stratégie d’indexation

- Clés primaires : Indexées automatiquement.

- Clés étrangères : Devraient être indexées pour accélérer les opérations de jointure et les vérifications de contraintes.

- Colonnes de requête : Colonnes fréquemment utilisées dans

WHERE,ORDER BY, ouGROUP BYles clauses doivent être indexées.

Cependant, les index ne sont pas gratuits. Ils consomment de l’espace disque et ralentissent les opérations d’écriture. Chaque insertion, mise à jour ou suppression doit mettre à jour l’index. Les développeurs expérimentés évitent les sur-indexations. Ils analysent les motifs réels de requêtes avant d’ajouter des index.

Types de données

Le choix du bon type de données affecte le stockage et la vitesse. Utiliser un type chaîne générique pour les dates ou les nombres gaspille de l’espace et ralentit les comparaisons. Utilisez TIMESTAMP pour les dates et les heures. Utilisez DECIMAL pour les devises afin d’éviter les erreurs de virgule flottante. Utilisez BOOLEAN pour les états vrai/faux plutôt que des entiers ou des chaînes.

🔄 Évolution et maintenance

Les besoins logiciels évoluent. Un schéma qui fonctionne aujourd’hui peut devenir obsolète en un an. Un diagramme statique est une charge. Le schéma entité-relation doit évoluer en parallèle avec l’application.

Contrôle de version pour les schémas

Les modifications de schéma doivent être traitées comme du code. Stockez les scripts de migration dans un système de contrôle de version. Cela permet aux équipes de suivre ce qui a changé, qui l’a modifié et quand. Cela permet également de revenir en arrière si une migration cause des problèmes. Ne modifiez jamais manuellement une base de données de production sans script.

Hygiène de la documentation

- Commentaires : Utilisez des commentaires dans la base de données pour expliquer la logique complexe ou les règles métier qui ne peuvent pas être imposées par des contraintes.

- Mises à jour du diagramme : Si le code change, le diagramme doit changer. Un diagramme obsolète entraîne de la confusion et une perte de temps pendant l’intégration ou le débogage.

- Journaux de modifications : Maintenez un journal des modifications structurelles importantes. Cela aide à comprendre pourquoi une décision de conception précise a été prise des années plus tard.

🚫 Pièges courants à éviter

Même les équipes expérimentées commettent des erreurs. Reconnaître les schémas courants d’échec aide à les prévenir.

- Dépendances circulaires : La table A dépend de B, et B dépend de A. Cela crée un blocage pendant la création ou la suppression. Interrompez le cycle en autorisant temporairement des valeurs nulles ou en utilisant une troisième table.

- Sur-normalisation : Créer trop de tables pour des relations triviales entraîne des requêtes complexes difficiles à maintenir. Parfois, une seule table suffit.

- Clés étrangères ambigües : Une colonne nommée

iddans plusieurs tables sans contexte peut entraîner de la confusion. Utilisez toujourstable_idpour le nommage. - Ignorer les suppressions douces : Supprimer des données de manière permanente est souvent irréversible. Concevez pour les suppressions douces en ajoutant un

is_deletedindicateur et un index dessus.

📝 Résumé des considérations de niveau senior

Construire un modèle de données de haute qualité nécessite un mélange de connaissances théoriques et d’expérience pratique. Il ne suffit pas de savoir ce qu’est une clé étrangère ; vous devez comprendre son impact sur la planification des requêtes et le verrouillage des transactions. La liste suivante résume les actions essentielles pour une conception robuste.

- ✅ Utilisez de manière cohérente les conventions de nommage au pluriel et en snake_case.

- ✅ Définissez les relations explicitement avec une cardinalité correcte.

- ✅ Appliquez les principes de normalisation, mais autorisez la dénormalisation stratégique.

- ✅ Privilégiez les clés surrogées pour l’identification interne.

- ✅ Appliquez les contraintes au niveau de la base de données, et non seulement dans l’application.

- ✅ Indexez les clés étrangères et les colonnes fréquemment interrogées.

- ✅ Contrôlez toutes les modifications de schéma avec un système de gestion de versions.

- ✅ Maintenez les diagrammes synchronisés avec l’état réel de la base de données.

En suivant ces pratiques, les développeurs créent des systèmes résilients, compréhensibles et capables de croître avec l’entreprise. L’effort investi dans la phase de conception initiale rapporte des dividendes sous forme de dette technique réduite et d’opérations plus fluides à long terme. Les données sont l’actif le plus précieux de toute application ; traiter leur structure avec discipline est la marque d’un professionnel expérimenté.