Projetar a estrutura principal de um aplicativo raramente se resume apenas a digitar definições de tabelas. É uma decisão arquitetônica que reverbera em todas as camadas da pilha de software. Um Diagrama de Relacionamento de Entidades (ERD) robusto atua como o projeto para a integridade dos dados, desempenho e escalabilidade. Quando engenheiros sênior abordam o design do esquema de banco de dados, eles não se limitam a conectar caixas com linhas. Eles consideram o ciclo de vida dos dados, as restrições do motor de armazenamento subjacente e as necessidades da lógica do aplicativo que eventualmente consumirá essas informações.

Este guia aprofunda-se nos padrões estruturais e filosóficos utilizados em ambientes de produção. Exploraremos convenções de nomeação, estratégias de normalização, modelagem de relacionamentos e os aspectos frequentemente negligenciados da governança de dados. O objetivo não é fornecer uma solução rápida, mas estabelecer uma estrutura para modelagem de dados sustentável.

📐 Fundamentos da Modelagem de Dados Sólida

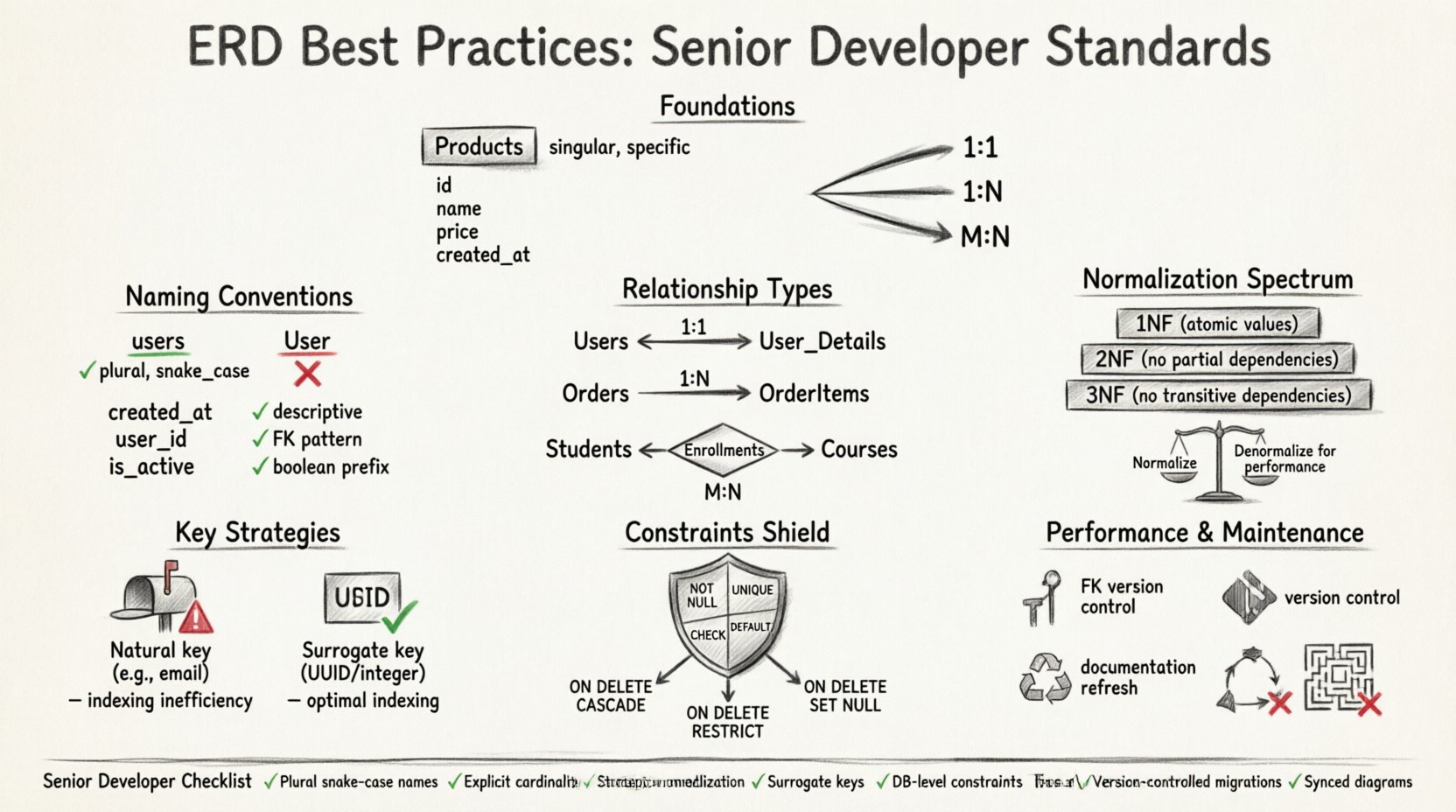

Antes de desenhar uma única linha, é necessário entender os componentes principais que compõem um modelo relacional. O Diagrama de Relacionamento de Entidades é a representação visual desses componentes. Em ambientes profissionais, a clareza é fundamental. A ambiguidade em um diagrama leva à ambiguidade no código, e a ambiguidade no código leva a erros em produção.

- Entidades: Elas representam objetos ou conceitos do mundo real. Em um banco de dados, elas se traduzem em tabelas. Uma entidade deve ser singular e específica. Evite nomes genéricos como

Itensem favor deProdutosouEstoque. - Atributos: São as propriedades de uma entidade. Eles se tornam colunas dentro da tabela. Os atributos devem ser atômicos, ou seja, conter um único valor, não uma lista ou um objeto complexo.

- Relacionamentos: Eles definem como as entidades interagem. Um relacionamento liga uma linha em uma tabela a uma linha em outra. Compreender a cardinalidade é essencial aqui.

Desenvolvedores sênior enfatizam que o diagrama deve ser auto-documentado. Se um desenvolvedor olhar para o ERD e precisar fazer uma pergunta sobre a lógica de negócios, o projeto falhou. Cada tabela e coluna deve ter um propósito claro que possa ser inferido a partir do seu nome e contexto.

🏷️ Convenções e Padrões de Nomeação

A nomeação é o aspecto mais visível de um esquema, mas frequentemente é tratada como uma depois. A nomeação consistente reduz a carga cognitiva para desenvolvedores que leem o esquema. Também auxilia em ferramentas de geração automática de código e frameworks ORM.

Nomes de Tabelas

- Pluralização: Use substantivos no plural para tabelas.

Usuáriosé preferido em vez deUsuário. Isso está alinhado com o conceito de que uma tabela contém uma coleção de registros. - Sublinhados: Adote

snake_casepara nomes de tabelas. Isso melhora a legibilidade em comparação com o camelCase, especialmente em ambientes onde a sensibilidade a maiúsculas e minúsculas pode variar entre sistemas operacionais. - Escopo: Evite prefixos, a menos que necessários para separação de domínio. Embora algumas equipes usem prefixos como

tbl_oudb_, ferramentas modernas geralmente lidam com isso automaticamente. Mantenha os nomes limpos.

Nomes de Colunas

- Descritivo: Um nome de coluna deve explicar os dados que contém sem precisar de documentação externa.

criado_emé melhor quetsoutempo. - Chaves Estrangeiras: Nomeie as colunas de chave estrangeira para corresponder à tabela referenciada. Se referenciar a tabela

Usuáriostabela, a coluna deve serid_usuario. Isso torna a condição de junção óbvia. - Booleanos: Use prefixos como

is_,has_, oucan_para indicar um estado booleano. Exemplos incluemis_active,tem_assinatura, oupode_editar.

A consistência em toda a aplicação é mais importante que a escolha específica da convenção. Uma vez que um padrão for acordado, ele deve ser imposto por meio de ferramentas de linting ou revisões entre pares.

🔗 Dominando Relacionamentos e Cardinalidade

A força de um banco de dados relacional reside em seus relacionamentos. Gerenciar mal esses relacionamentos é uma fonte comum de duplicação de dados e erros de integridade. Desenvolvedores sênior categorizam relacionamentos com base na cardinalidade: quantas instâncias de uma entidade se relacionam com outra.

| Tipo de Relacionamento | Descrição | Implementação |

|---|---|---|

| Um para Um (1:1) | Um registro na Tabela A se relaciona exatamente com um registro na Tabela B. | Coloque uma chave estrangeira única em uma das tabelas. |

| Um para Muitos (1:N) | Um registro na Tabela A se relaciona com muitos registros na Tabela B. | Coloque uma chave estrangeira na Tabela B referenciando a Tabela A. |

| Muitos para Muitos (M:N) | Registros na Tabela A podem se relacionar com muitos na Tabela B e vice-versa. | Crie uma tabela de junção com duas chaves estrangeiras. |

Relacionamentos Um para Um

Esses são menos comuns que outros tipos, mas aparecem em cenários específicos, como separar dados sensíveis ou dividir conjuntos de dados grandes para desempenho. Por exemplo, uma Usuários tabela pode conter dados públicos do perfil, enquanto uma Detalhes_Usuário tabela armazena informações privadas, como números de seguro social. A ligação é garantida por uma restrição única na coluna da chave estrangeira.

Relacionamentos Um para Muitos

Este é o principal da modelagem relacional. Um Pedido a tabela se relaciona com um OrderItems tabela. Um pedido pode ter muitos itens. A chave estrangeira reside na tabela OrderItems tabela apontando para a tabela Orders tabela. Essa estrutura permite consultas eficientes sem repetir o cabeçalho completo do pedido para cada item.

Relacionamentos muitos para muitos

Uma ligação direta entre duas tabelas é impossível em sistemas relacionais padrão. É necessário uma tabela de junção, frequentemente chamada de entidade associativa. Por exemplo, vincular Students e Courses. Um aluno pode cursar muitas disciplinas, e uma disciplina pode ter muitos alunos. A tabela de junção Enrollments contém student_id e course_id. Essa tabela também pode armazenar dados adicionais, como a data de matrícula ou uma nota.

Ao modelar esses relacionamentos, considere a opcionalidade. É obrigatório que um usuário tenha um perfil? Se sim, o relacionamento é obrigatório. Se um usuário pode existir sem um perfil, a chave estrangeira pode ser nula. Definir explicitamente isso no diagrama evita erros lógicos na camada de aplicação.

🧱 Normalização e Integridade de Dados

A normalização é o processo de organizar dados para reduzir a redundância e melhorar a integridade. Embora frequentemente ensinada como um conjunto rígido de regras, desenvolvedores sênior a tratam como um espectro. O objetivo é equilibrar a pureza dos dados com o desempenho das consultas.

Primeira Forma Normal (1NF)

- Garanta a atomicidade: cada coluna contém apenas um valor.

- Garanta colunas distintas: não há grupos repetidos ou arrays dentro de uma única célula.

- Garanta linhas únicas: cada linha deve ser identificável de forma única.

Segunda Forma Normal (2NF)

- Atenda aos requisitos da 1NF.

- Remova dependências parciais. Todos os atributos não-chave devem depender da chave primária inteira, e não apenas de parte dela. Isso é crucial ao lidar com chaves compostas.

Terceira Forma Normal (3NF)

- Atenda aos requisitos da 2FN.

- Remova dependências transitivas. Atributos não-chave não devem depender de outros atributos não-chave. Por exemplo, se uma tabela tem

EmployeeID,ManagerID, eManagerName, o nome do gerente depende do ID do gerente, e não do ID do funcionário. Mova os detalhes do gerente para uma tabela separada.

Quando denormalizar:

A adesão estrita à 3FN nem sempre é a resposta. Em aplicações com alta carga de leitura, a junção de múltiplas tabelas pode se tornar um gargalo de desempenho. Engenheiros sênior podem denormalizar pontos de dados específicos para reduzir a complexidade das junções. Por exemplo, armazenar em cache o Username em uma Orders tabela pode ser aceitável se os nomes de usuário raramente mudarem e a velocidade de leitura for crítica. No entanto, isso introduz anomalias de atualização. Se um nome de usuário mudar, todos os registros de pedidos precisarão ser atualizados. Esse compromisso deve ser documentado e compreendido.

🔑 Estratégias de Seleção de Chaves

A Chave Primária (PK) é o identificador único de uma linha. A escolha da chave afeta como o motor do banco de dados indexa os dados e como as relações são formadas.

Chaves Naturais

Uma chave natural depende de dados de negócios existentes, como um número de Seguro Social ou um endereço de e-mail. A vantagem é que a chave representa um significado no mundo real. A desvantagem é que chaves naturais podem mudar e, muitas vezes, são muito longas para um indexação eficiente. Usar um identificador único como um e-mail como chave estrangeira pode aumentar significativamente o tamanho de outras tabelas.

Chaves de Substituição

Uma chave de substituição é um identificador artificial, geralmente um inteiro auto-incrementado ou um UUID. Ela não tem significado de negócios. Este é o método preferido para a maioria dos sistemas modernos. Permanece estável mesmo que os dados subjacentes mudem. É compacta, tornando as pesquisas de índice mais rápidas. Também simplifica as relações, pois as chaves estrangeiras são menores e mais consistentes.

- Chaves de Substituição Inteiras: Eficiente para indexação e armazenamento. Ideal para sistemas transacionais de alta volume.

- UUIDs: Úteis para sistemas distribuídos onde a unicidade deve ser garantida em múltiplos nós sem coordenação. Evitam falhas em sequências de IDs, mas são maiores e menos amigáveis para indexação do que inteiros.

🛡️ Restrições e Integridade de Dados

Um banco de dados é tão bom quanto as regras que o protegem. As restrições garantem que os dados permaneçam precisos e consistentes, independentemente de como o aplicativo interage com eles.

- NÃO NULO: Força que os campos obrigatórios sejam sempre preenchidos. Isso evita que o banco de dados armazene registros incompletos que poderiam quebrar a lógica da aplicação.

- ÚNICO: Evita entradas duplicadas em colunas que devem ser distintas, como endereços de e-mail ou códigos de produtos (SKUs).

- VERIFICAR: Permitir lógica personalizada. Por exemplo, garantir que uma porcentagem de desconto esteja entre 0 e 100.

- PADRÃO: Fornecer valores padrão razoáveis. Se um usuário não especificar um fuso horário, o padrão será UTC.

As restrições de integridade referencial são vitais para manter relacionamentos.NA EXCLUSÃO as regras determinam o que acontece quando um registro pai é removido. As opções incluem:

- CASCADE: Excluir automaticamente os registros filhos. Use com cautela, pois pode levar à perda acidental de dados.

- RESTRIÇÃO: Impedir a exclusão se existirem registros filhos. Isso obriga o aplicativo a lidar com a lógica explicitamente.

- DEFINIR NULO: Definir a chave estrangeira como nula se o registro pai for excluído. Isso só funciona se a coluna permitir valores nulos.

⚡ Considerações de Desempenho e Indexação

Projetar para desempenho começa no nível do esquema. Embora as consultas sejam otimizadas posteriormente, um esquema ruim pode tornar a otimização impossível.

Estratégia de Indexação

- Chaves Primárias: Indexados automaticamente.

- Chaves Estrangeiras: Devem ser indexados para acelerar operações de junção e verificações de restrição.

- Colunas de Consulta:Colunas frequentemente usadas em

WHERE,ORDER BY, ouGROUP BYas cláusulas devem ser indexadas.

No entanto, os índices não são gratuitos. Eles consomem espaço em disco e retardam as operações de escrita. Cada inserção, atualização ou exclusão deve atualizar o índice. Desenvolvedores sênior evitam o excesso de indexação. Eles analisam os padrões reais de consultas antes de adicionar índices.

Tipos de Dados

Escolher o tipo de dados correto afeta armazenamento e velocidade. Usar um tipo de string genérico para datas ou números desperdiça espaço e torna as comparações mais lentas. Use TIMESTAMP para data e hora. Use DECIMAL para moeda, para evitar erros de ponto flutuante. Use BOOLEANO para estados verdadeiro/falso em vez de inteiros ou strings.

🔄 Evolução e Manutenção

Requisitos de software mudam. Um esquema que funciona hoje pode estar obsoleto em um ano. Um diagrama estático é uma desvantagem. O ERD deve evoluir junto com o aplicativo.

Controle de Versão para Esquemas

Alterações no esquema devem ser tratadas como código. Armazene scripts de migração em um sistema de controle de versão. Isso permite que as equipes acompanhem o que mudou, quem mudou e quando. Também permite reversões se uma migração causar problemas. Nunca altere manualmente um banco de dados de produção sem um script.

Higiene da Documentação

- Comentários: Use comentários no banco de dados para explicar lógicas complexas ou regras de negócios que não podem ser impostas por restrições.

- Atualizações do Diagrama: Se o código mudar, o diagrama deve mudar. Um diagrama desatualizado leva à confusão e ao desperdício de tempo durante a integração ou depuração.

- Logs de Mudanças: Mantenha um registro das mudanças estruturais significativas. Isso ajuda a entender por que uma decisão de design específica foi tomada anos depois.

🚫 Armadilhas Comuns para Evitar

Mesmo equipes experientes cometem erros. Reconhecer padrões comuns de falha ajuda na prevenção.

- Dependências Circulares: A tabela A depende da B, e a B depende da A. Isso cria um bloqueio durante a criação ou exclusão. Quebre o ciclo permitindo temporariamente valores nulos ou usando uma terceira tabela.

- Sobrenormalização: Criar muitas tabelas para relacionamentos triviais leva a consultas complexas que são difíceis de manter. Às vezes, uma única tabela é suficiente.

- Chaves Estrangeiras Ambíguas: Uma coluna chamada

idem múltiplas tabelas sem contexto pode causar confusão. Sempre usetabela_idpara nomeação. - Ignorando exclusões suaves:Excluir dados permanentemente geralmente é irreversível. Projete para exclusões suaves adicionando um

is_deletedsinalizador e um índice sobre ele.

📝 Resumo das Considerações de Nível Sênior

Construir um modelo de dados de alta qualidade exige uma combinação de conhecimento teórico e experiência prática. Não basta saber o que é uma chave estrangeira; você precisa entender como ela afeta o planejamento de consultas e o bloqueio de transações. A lista a seguir resume as ações críticas para um design robusto.

- ✅ Use consistentemente convenções de nomeação em plural e snake_case.

- ✅ Defina relacionamentos explicitamente com cardinalidade correta.

- ✅ Aplique princípios de normalização, mas permita a desnormalização estratégica.

- ✅ Prefira chaves de substituição para identificação interna.

- ✅ Impõe restrições no nível do banco de dados, e não apenas na aplicação.

- ✅ Indexe chaves estrangeiras e colunas frequentemente consultadas.

- ✅ Controle de versão para todas as alterações de esquema.

- ✅ Mantenha os diagramas sincronizados com o estado real do banco de dados.

Ao seguir essas práticas, os desenvolvedores criam sistemas resilientes, compreensíveis e capazes de crescer junto com o negócio. O esforço investido na fase inicial de design traz dividendos na redução da dívida técnica e na operação mais fluida no futuro. Os dados são o ativo mais valioso de qualquer aplicação; tratar sua estrutura com disciplina é o sinal de um profissional sênior.