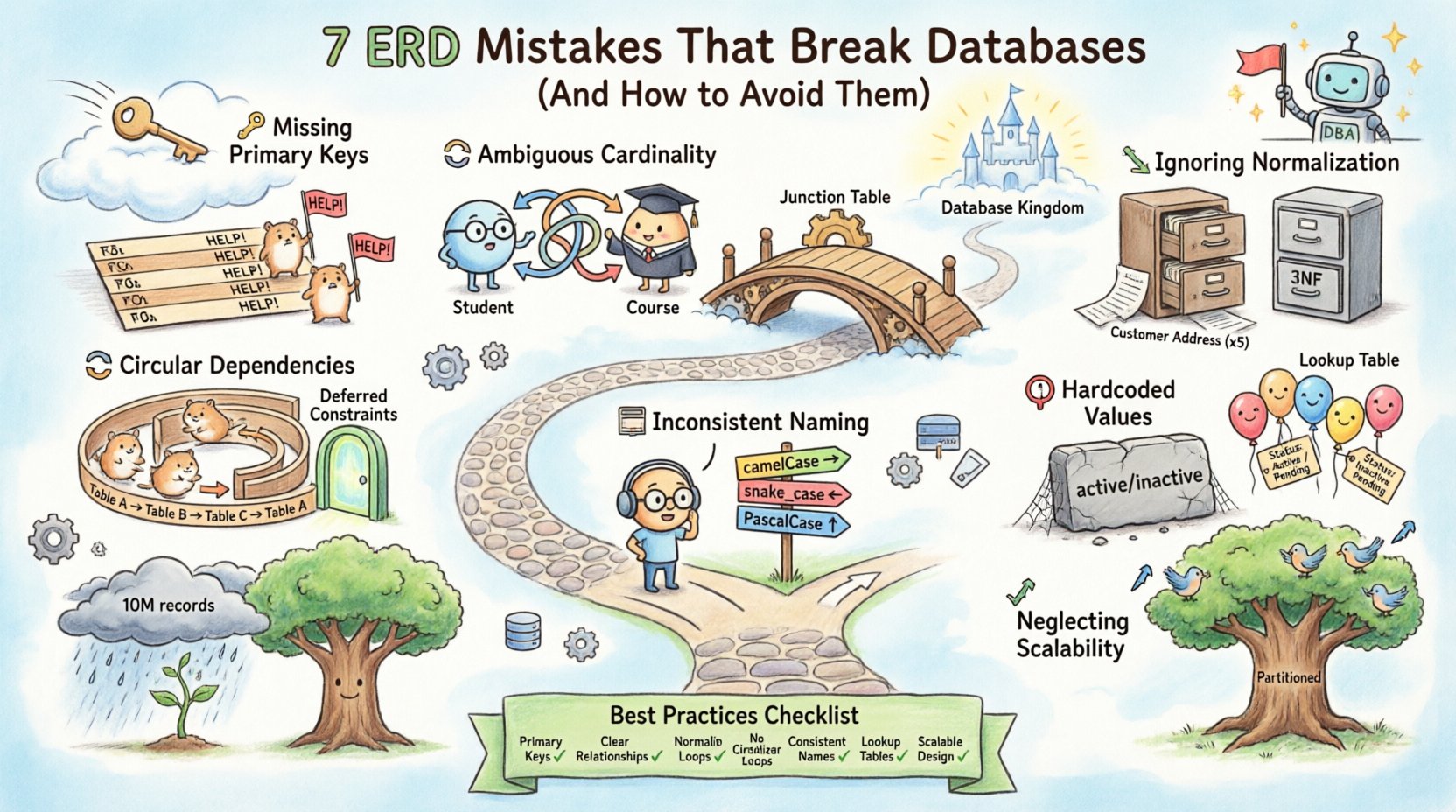

Concevoir une structure de données robuste est la colonne vertébrale de tout système logiciel fiable. Un diagramme Entité-Relation (ERD) sert de plan directeur pour le stockage, le lien et la récupération des données. Lorsque ce plan est défectueux, les conséquences se propagent à toute l’application, affectant les performances, l’intégrité des données et la vitesse de développement. De nombreuses équipes se précipitent dans l’implémentation sans valider leur conception de schéma, ce qui entraîne un endettement structurel coûteux à corriger plus tard.

Ce guide examine sept erreurs critiques rencontrées dans la modélisation des bases de données. Chaque point décrit l’impact technique spécifique et fournit des directives concrètes pour éviter ces erreurs. En comprenant les mécanismes de normalisation, des contraintes et du mappage des relations, vous pouvez construire des systèmes évolutifs sans compromettre la stabilité.

1. Clés primaires manquantes ou faibles 🔑

Une clé primaire est l’identifiant unique d’un enregistrement au sein d’une table. Elle est l’ancrage qui garantit que chaque ligne est distincte et récupérable. Omettre une clé primaire ou la concevoir de manière inadéquate est l’une des erreurs les plus fondamentales dans l’architecture des bases de données.

La conséquence technique

- Duplication de données : Sans une contrainte d’unicité, la base de données ne peut pas empêcher les enregistrements en double. Cela entraîne des rapports incohérents et des problèmes d’intégrité des données.

- Performance des jointures : Les relations clés étrangères reposent sur les clés primaires pour un indexage efficace. Une clé primaire manquante ou non indexée oblige à des analyses complètes des tables lors des jointures, ralentissant considérablement l’exécution des requêtes.

- Complexité des mises à jour : Si vous devez mettre à jour un enregistrement, le système doit s’appuyer sur des colonnes non uniques pour trouver la ligne. Si plusieurs lignes correspondent aux critères de recherche, la mise à jour peut s’appliquer à des données non désirées.

Meilleures pratiques pour éviter cela

- Définissez toujours une clé primaire pour chaque table, même si cela semble redondant.

- Préférez les clés surrogées (entiers auto-incrémentés ou UUID) aux clés naturelles (comme les adresses e-mail ou les numéros de téléphone) pour éviter que les changements dans la logique métier n’affectent le schéma.

- Assurez-vous que la colonne de clé primaire n’est pas nulle.

- Utilisez les clés composées uniquement lorsque une seule colonne ne peut pas identifier de manière unique une ligne, par exemple dans les tables de relations many-to-many.

2. Cardinalité des relations ambiguë 🔄

La cardinalité définit la relation numérique entre les enregistrements de deux tables. Les types courants incluent un-à-un, un-à-plusieurs et plusieurs-à-plusieurs. Représenter incorrectement ces relations sur le diagramme entraîne des incohérences structurelles dans la base de données physique.

Péchés courants

- Supposer une relation un-à-plusieurs : Les concepteurs ont souvent tendance à supposer une relation un-à-plusieurs alors qu’une relation plusieurs-à-plusieurs existe. Par exemple, un étudiant peut s’inscrire à plusieurs cours, et un cours peut avoir plusieurs étudiants. Modéliser cela comme une relation un-à-plusieurs exige de dupliquer les données de l’étudiant sur plusieurs lignes de cours.

- Lignes non étiquetées : Les lignes du diagramme ERD doivent indiquer la cardinalité (par exemple, la notation en pied de corbeau). Les laisser non étiquetées laisse les développeurs dans l’incertitude quant à la manière dont les données sont liées.

- Ignorer la nullabilité : Une relation un-à-un peut autoriser des valeurs nulles dans la colonne clé étrangère si la relation est facultative. Omettre de modéliser cette contrainte permet l’existence de données orphelines.

La bonne approche

- Représentez explicitement les relations plusieurs-à-plusieurs à l’aide d’une table de jonction (table associative) contenant des clés étrangères provenant des deux tables associées.

- Documentez clairement la cardinalité sur les lignes du diagramme.

- Appliquez des contraintes de base de données (comme des contraintes UNIQUE sur les clés étrangères) pour faire respecter la logique du diagramme.

| Type de relation | Stratégie d’implémentation | Erreur courante |

|---|---|---|

| Un à un | Clé étrangère dans une table avec une contrainte UNIQUE | Ajouter une clé étrangère dans les deux tables de manière inutile |

| Un à plusieurs | Clé étrangère dans la table « plusieurs » | Stockage des données parentes dans la table enfant (dénormalisation) |

| Plusieurs à plusieurs | Table d’intersection intermédiaire | Stockage de plusieurs identifiants dans une seule colonne séparée par des virgules |

3. Ignorer les normes de normalisation 📉

La normalisation est le processus d’organisation des données afin de réduire la redondance et d’améliorer l’intégrité. Bien que certains systèmes modernes adoptent la dénormalisation pour améliorer les performances de lecture, omettre complètement la normalisation pendant la phase de conception engendre des charges de maintenance importantes.

Les risques d’une mauvaise normalisation

- Anomalies de mise à jour : Si une adresse client est stockée dans cinq tables de commandes différentes, la mise à jour de son adresse nécessite cinq mises à jour distinctes. Si l’une d’entre elles échoue, les données deviennent incohérentes.

- Anomalies d’insertion : Vous pourriez ne pas pouvoir ajouter une nouvelle catégorie de produit sans également ajouter un enregistrement de produit, ce qui oblige à créer des données factices.

- Anomalies de suppression : La suppression d’un enregistrement pourrait accidentellement supprimer des données critiques liées à d’autres entités.

Lignes directrices d’implémentation

- Viser la Troisième Forme Normale (3NF) comme base. Cela garantit que les colonnes dépendent uniquement de la clé primaire.

- Identifier les dépendances transitives où une colonne non clé dépend d’une autre colonne non clé.

- Séparer les entités distinctes. Si une table contient des informations à la fois sur les « Commandes » et les « Clients », il faut les séparer.

- Dénormaliser uniquement après avoir profilé les performances des requêtes. Ne pas pré-optimiser pour la vitesse au détriment de l’intégrité.

4. Créer des dépendances circulaires 🔁

Les dépendances circulaires se produisent lorsque des tables se référencent mutuellement dans une boucle qui empêche l’initialisation ou provoque une récursion infinie dans les requêtes. Bien que les relations récursives (comme un organigramme où un employé a un manager) soient valides, les clés étrangères circulaires non contrôlées peuvent endommager la base de données.

Pourquoi cela casse les systèmes

- Erreurs d’initialisation : Pendant le déploiement, le moteur de base de données peut rejeter la création de contraintes de clé étrangère si une référence circulaire existe (par exemple, la table A fait référence à B, et B fait référence à A), sauf si elle est gérée avec des contraintes différées.

- Débordements de pile de requêtes :Les requêtes récursives qui parcourent ces boucles sans condition d’arrêt peuvent consommer toute la mémoire disponible.

- Violations de l’intégrité référentielle :La suppression d’une table parente peut échouer si les tables enfants n’ont pas été vidées, mais le vidage des enfants peut échouer en raison d’autres dépendances.

Comment résoudre

- Utilisez Contraintes différées si votre base de données les prend en charge, ce qui permet à la base de données de vérifier les relations après le chargement de toutes les données.

- Pour les tables auto-référentielles (comme les catégories), assurez-vous que la clé étrangère est nullable afin de permettre les nœuds racines.

- Concevez le schéma pour permettre une hiérarchie logique sans imposer une boucle de clé étrangère physique à chaque niveau.

- Implémentez les suppressions douces pour gérer en toute sécurité les suppressions en cascade.

5. Conventions de nommage incohérentes 📝

Les noms sont l’interface entre les humains et les machines. Un nommage incohérent dans les noms de tables et de colonnes rend le schéma difficile à comprendre, à maintenir et à interroger. Cela provient souvent du manque d’un guide de style partagé.

Problèmes spécifiques

- Mélange de casse : Le mélange de

camelCase,snake_case, etPascalCaseconfond les développeurs qui interroge la donnée. - Mots réservés : Utiliser des noms comme

order,group, ouusersans échappement peut provoquer des erreurs de syntaxe dans les requêtes SQL. - Abréviations : Utilisation de

usr_idvsuser_idvsuiddans des tables différentes réduit la clarté. - Verbeux vs Concis : Certaines colonnes sont excessivement longues, tandis que d’autres sont des abréviations cryptiques.

Établir une norme

- Adoptez une stratégie cohérente de casse (par exemple,

snake_casepour les tables SQL est largement recommandé). - Utilisez des noms descriptifs qui reflètent le sens métier, et non des détails d’implémentation interne.

- Évitez absolument les mots réservés. Si cela est inévitable, entourez-les de guillemets ou de crochets spécifiques au moteur de base de données.

- Standardisez les noms de tables au singulier ou au pluriel. Choisissez-en un et restez-y (par exemple,

usersvsuser). - Préfixez les colonnes de clés étrangères par le nom de la table référencée (par exemple,

user_id) pour rendre les relations évidentes.

6. Valeurs codées en dur dans le schéma 🛑

Les concepteurs intègrent parfois des valeurs métier spécifiques directement dans la structure de la base de données, par exemple en utilisant une colonne pour stocker des codes d’état spécifiques comme active ou inactive au lieu d’utiliser un champ d’état générique ou de coder en dur les types de devises.

L’impact sur la flexibilité

- Modifications du schéma : Si un nouvel état est nécessaire, vous devrez peut-être modifier la structure de la table ou ajouter une nouvelle colonne, ce qui déclenche une interruption du déploiement.

- Validation des données : Le code de l’application valide souvent ces valeurs, mais le schéma de la base de données doit imposer des plages ou des ensembles valides à l’aide de contraintes.

- Problèmes de localisation : Le codage en dur de valeurs textuelles telles que

USDouanglaisrend l’expansion mondiale difficile.

Refactoring pour la scalabilité

- Utilisez Tables de recherche pour tout ensemble de valeurs pouvant évoluer ou croître (par exemple, État, Devise, Pays).

- Implémentez Contraintes de vérification pour garantir que seules des valeurs valides soient saisies, tout en conservant la définition de ces valeurs dans l’application ou dans une table de configuration séparée.

- Utilisez des énumérations uniquement si le système de base de données les supporte de manière robuste et si l’ensemble est véritablement fixe.

- Séparez les données de configuration des données transactionnelles.

7. Négliger la scalabilité future 📈

Beaucoup de modèles entité-relation sont conçus pour la taille actuelle des jeux de données sans tenir compte de la croissance. Un schéma fonctionnant pour 1 000 enregistrements peut échouer lamentablement avec 10 millions d’enregistrements en raison de problèmes d’attente, d’indexation ou de partitionnement.

Pièges de la scalabilité

- Champs de texte volumineux :Le stockage de grandes blobs ou de chaînes de texte longues dans la table principale peut gonfler l’index et ralentir les lectures.

- Absence de clés de partitionnement : Si le schéma ne tient pas compte de la manière dont les données seront fragmentées ou partitionnées (par exemple, par date ou région), l’extension horizontale future devient un refactoring majeur.

- Index manquants :Ne pas anticiper les colonnes qui seront utilisées pour le filtrage ou le tri à l’avenir entraîne des goulets d’étranglement de performance.

- Modèles à forte charge d’écriture : Un design optimisé pour les lectures peut rencontrer des problèmes avec des écritures à fort volume en raison des mécanismes de verrouillage sur les clés étrangères.

Conception pour la croissance

- Revoyez le Ratio lecture/écriture de votre application. Si elle est à forte charge d’écriture, minimisez les contraintes de clés étrangères qui entraînent des verrouillages.

- Concevez Clés de partitionnement dans votre schéma principal. Assurez-vous que chaque table dispose d’une colonne pouvant être utilisée pour diviser les données de manière logique.

- Séparez les données textuelles volumineuses dans une table distincte (relation 1:1) pour garder l’index principal léger.

- Prévoyez Suppressions douces plutôt que des suppressions définitives afin de préserver l’historique des données sans affecter les performances des requêtes actuelles.

Résumé des meilleures pratiques 📋

Pour garantir que votre base de données reste stable et maintenable, examinez votre diagramme d’entités et de relations selon la liste de vérification suivante avant le déploiement.

- Clés : Chaque table possède une clé primaire. Les clés étrangères sont indexées.

- Relations : La cardinalité est clairement définie. Les relations plusieurs à plusieurs utilisent des tables de jonction.

- Normalisation : La redondance des données est minimisée selon les normes de la 3NF.

- Dépendances : Aucune boucle de clés étrangères circulaires sans contraintes différées.

- Nomination : Utilisation cohérente de la casse et de noms descriptifs partout.

- Valeurs : Aucune logique métier codée en dur dans la structure du schéma.

- Évolutivité : Le schéma prend en compte les stratégies de partitionnement et d’indexation pour une charge future.

Pensées finales sur la modélisation des données 🧠

Construire une base de données, ce n’est pas seulement écrire CREATE TABLE des instructions. C’est modéliser la réalité de vos processus métiers dans une structure logique que la machine peut traiter efficacement. Le coût de correction d’une erreur de schéma augmente exponentiellement selon le moment où elle est découverte dans le cycle de développement.

En évitant ces sept pièges courants, vous réduisez la dette technique et créez une fondation capable de supporter des requêtes complexes et des transactions à haut volume. Priorisez la clarté, l’intégrité et la flexibilité dans vos diagrammes. Un ERD bien conçu est invisible pour l’utilisateur final, mais essentiel pour la pérennité du système.

Prenez le temps de revoir votre schéma avec des yeux neufs ou par un processus de relecture par un pair. Posez des questions sur la raison pour laquelle une relation existe et sur son comportement sous charge. Cette rigueur porte ses fruits en termes de fiabilité du système et de productivité des développeurs à long terme.