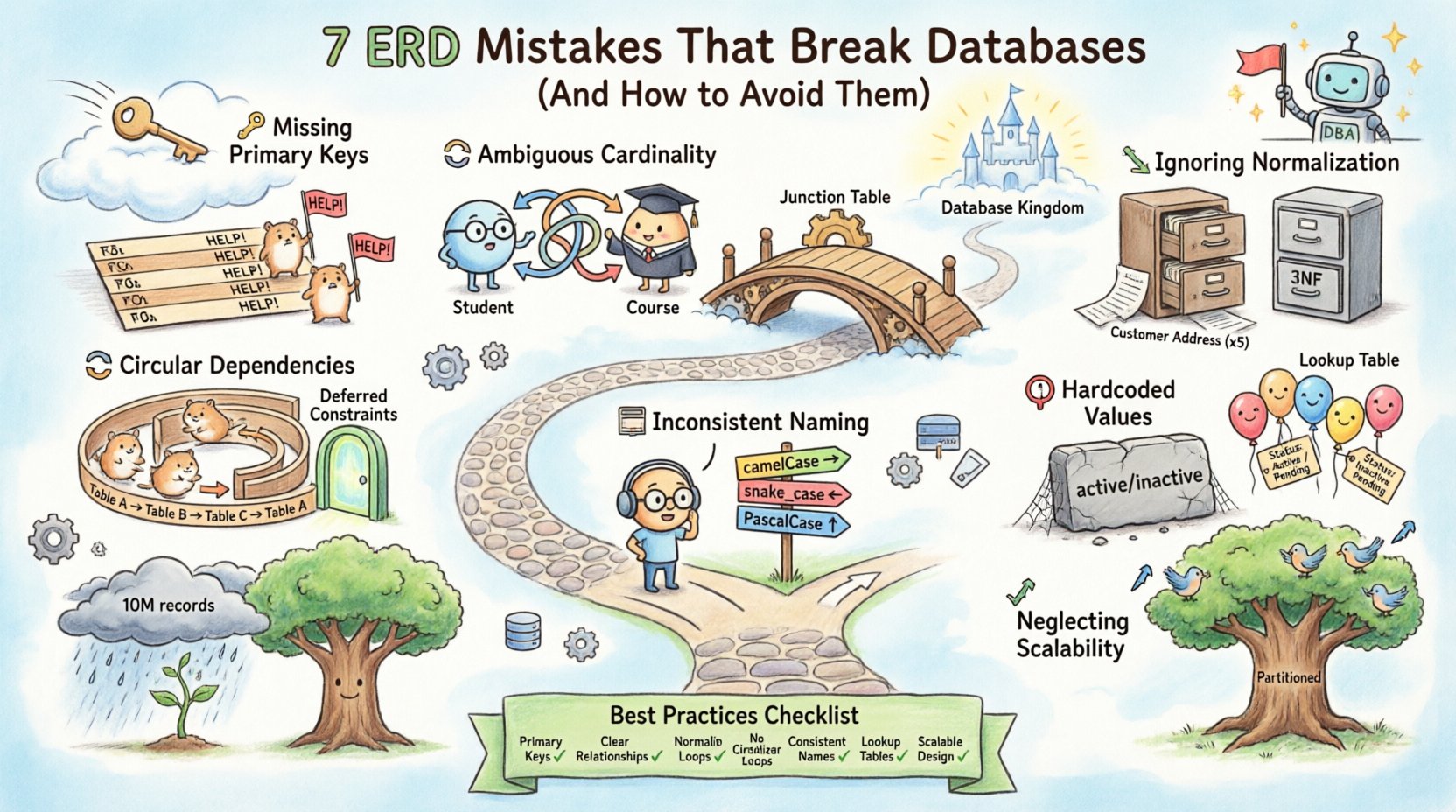

Projektowanie solidnej struktury danych to fundament każdego niezawodnego systemu oprogramowania. Diagram relacji encji (ERD) pełni rolę projektu, według którego dane są przechowywane, łączone i pobierane. Gdy ten projekt jest błędny, skutki rozchodzą się przez całą aplikację, wpływając na wydajność, integralność danych i tempo rozwoju. Wiele zespołów wchodzi w implementację bez weryfikacji projektu schematu, co prowadzi do długoterminowych kosztów naprawy strukturalnych.

Ten przewodnik analizuje siedem kluczowych błędów występujących w modelowaniu baz danych. Każdy punkt szczegółowo opisuje konkretny wpływ techniczny i zawiera wykonalne wskazówki zapobiegające tym błędom. Zrozumienie mechanizmów normalizacji, ograniczeń i mapowania relacji pozwala tworzyć systemy, które skalują się bez utraty stabilności.

1. Brakujące lub słabe klucze podstawowe 🔑

Klucz podstawowy to unikalny identyfikator rekordu w tabeli. Jest to punkt oparcia zapewniający, że każdy wiersz jest unikalny i możliwy do pobrania. Pominięcie klucza podstawowego lub jego źle zaprojektowanie to jeden z najbardziej podstawowych błędów w architekturze baz danych.

Skutki techniczne

- Duplikacja danych: Bez ograniczenia unikalności baza danych nie może zapobiegać powielaniu rekordów. Powoduje to niezgodne raportowanie i problemy z integralnością danych.

- Wydajność łączenia: Relacje kluczy obcych opierają się na kluczach podstawowych w celu skutecznego indeksowania. Brakujące lub nieindeksowane klucze podstawowe zmuszają do przeszukiwania całej tabeli podczas łączeń, co znacznie spowalnia wykonywanie zapytań.

- Złożoność aktualizacji: Jeśli chcesz zaktualizować rekord, system musi polegać na kolumnach nieunikalnych, aby znaleźć wiersz. Jeśli wiele wierszy spełnia kryteria wyszukiwania, aktualizacja może zostać zastosowana do niepożądanych danych.

Najlepsze praktyki zapobiegające temu

- Zawsze definiuj klucz podstawowy dla każdej tabeli, nawet jeśli wydaje się on nadmiarowy.

- Zachęcaj do używania kluczy zastępczych (liczb całkowitych z automatycznym zwiększaniem lub UUID) zamiast kluczy naturalnych (np. adresów e-mail lub numerów telefonów), aby uniknąć wpływu zmian w logice biznesowej na schemat.

- Upewnij się, że kolumna klucza podstawowego nie może mieć wartości NULL.

- Używaj kluczy złożonych tylko wtedy, gdy jedna kolumna nie może jednoznacznie identyfikować wiersza, np. w tabelach relacji wiele-do-wielu.

2. Niejasna liczba relacji 🔄

Liczba relacji określa liczbową relację między rekordami w dwóch tabelach. Powszechne typy to jeden-do-jednego, jeden-do-wielu i wiele-do-wielu. Niepoprawne przedstawienie tych relacji na diagramie prowadzi do niezgodności strukturalnych w fizycznej bazie danych.

Typowe pułapki

- Zakładanie relacji jeden-do-wielu: Projektanci często zakładają relację jeden-do-wielu, gdy istnieje relacja wiele-do-wielu. Na przykład student może być zapisany na wiele kursów, a kurs może mieć wielu studentów. Modelem tej relacji jako jeden-do-wielu wymaga powielania danych studenta w wielu wierszach kursu.

- Linie bez etykiet: Linie diagramu ERD powinny wskazywać liczbę relacji (np. notacja „łapki kruka”). Ich pozostawanie bez etykiet powoduje, że programiści muszą zgadywać, jak dane są ze sobą powiązane.

- Ignorowanie możliwości wartości NULL: Relacja jeden-do-jednego może dopuszczać wartości NULL w kolumnie klucza obcego, jeśli relacja jest opcjonalna. Pominięcie tego ograniczenia pozwala na istnienie zaniedbanych rekordów.

Poprawna metoda

- Jawnie mapuj relacje wiele-do-wielu za pomocą tabeli pośredniej (tabeli asocjacyjnej), która zawiera klucze obce z obu powiązanych tabel.

- Jasno zaznacz liczbę relacji na liniach diagramu.

- Zastosuj ograniczenia bazy danych (np. ograniczenia UNIQUE na klucze obce) w celu zapewnienia poprawności logiki diagramu.

| Typ relacji | Strategia wdrożenia | Typowy błąd |

|---|---|---|

| Jeden do jednego | Klucz obcy w jednej tabeli z ograniczeniem UNIQUE | Dodawanie klucza obcego do obu tabel bez potrzeby |

| Jeden do wielu | Klucz obcy w tabeli „Wiele” | Przechowywanie danych nadrzędnych w tabeli potomnej (denormalizacja) |

| Wiele do wielu | Tabela pośrednia (tabela połączeniowa) | Przechowywanie wielu identyfikatorów w jednym kolumnie rozdzielonej przecinkami |

3. Ignorowanie standardów normalizacji 📉

Normalizacja to proces organizowania danych w celu zmniejszenia nadmiarowości i poprawy integralności. Choć niektóre nowoczesne systemy przyjmują denormalizację dla lepszej wydajności odczytu, całkowite pominięcie normalizacji na etapie projektowania powoduje istotne obciążenie utrzymania.

Ryzyko złej normalizacji

- Anomalie aktualizacji: Jeśli adres klienta jest przechowywany w pięciu różnych tabelach zamówień, aktualizacja jego adresu wymaga pięciu osobnych aktualizacji. Jeśli jedna z aktualizacji nie powiedzie się, dane stają się niezgodne.

- Anomalie wstawiania: Możesz nie być w stanie dodać nowej kategorii produktu bez jednoczesnego dodania rekordu produktu, co zmusza do tworzenia danych fałszywych.

- Anomalie usuwania: Usunięcie rekordu może przypadkowo usunąć kluczowe dane związane z innymi jednostkami.

Wskazówki wdrożeniowe

- Dąż do trzeciej postaci normalnej (3NF) jako podstawy. Zapewnia to, że kolumny zależą wyłącznie od klucza głównego.

- Zidentyfikuj zależności przechodnie, w których kolumna niekluczowa zależy od innej kolumny niekluczowej.

- Rozdziel różne jednostki. Jeśli tabela zawiera informacje zarówno o „Zamówieniach”, jak i o „Klientach”, podziel ją.

- Denormalizuj tylko po profilowaniu wydajności zapytań. Nie optymalizuj z góry pod kątem szybkości kosztem integralności.

4. Tworzenie zależności cyklicznych 🔁

Zależności cykliczne występują, gdy tabele odnoszą się do siebie w pętli, która uniemożliwia inicjalizację lub powoduje nieskończoną rekurencję w zapytaniach. Choć relacje rekurencyjne (np. struktura organizacyjna, gdzie pracownik ma przełożonego) są dopuszczalne, niekontrolowane klucze obce cykliczne mogą uszkodzić bazę danych.

Dlaczego to psuje systemy

- Błędy inicjalizacji: Podczas wdrażania silnik bazy danych może odrzucić tworzenie ograniczeń kluczy obcych, jeśli istnieje cykliczna referencja (np. tabela A odnosi się do B, a B do A), chyba że zostaną obsłużone za pomocą odłożonych ograniczeń.

- Przepływ stosu zapytań:Zapytania rekurencyjne, które przemieszczają się po tych pętlach bez warunku zatrzymania, mogą zużyć całą dostępną pamięć.

- Naruszenia integralności referencyjnej: Usunięcie tabeli nadrzędnej może się nie powieść, jeśli tabele potomne nie zostały wyczyszczone, ale wyczyszczenie dzieci może się nie powieść z powodu innych zależności.

Jak rozwiązać

- Użyj Odłożone ograniczenia jeśli twój silnik bazy danych je obsługuje, umożliwiając sprawdzanie relacji po załadowaniu całej danych.

- Dla tabel samoreferencyjnych (np. kategorie) upewnij się, że klucz obcy jest nullowalny, aby umożliwić istnienie węzłów głównych.

- Projektuj schemat w taki sposób, aby umożliwiał hierarchię logiczną bez wymuszania pętli kluczy obcych na każdym poziomie.

- Zaimplementuj miękkie usuwanie, aby bezpiecznie zarządzać kaskadowym usuwaniem.

5. Niespójne zasady nazewnictwa 📝

Nazwy są interfejsem między ludźmi a maszynami. Niespójne nazewnictwo w nazwach tabel i kolumn sprawia, że schemat jest trudny do zrozumienia, utrzymania i zapytania. Często wynika to z braku wspólnego przewodnika stylu.

Konkretne problemy

- Mieszane wielkości liter: Mieszanie

camelCase,snake_case, orazPascalCasepłynie developerom, którzy wykonywają zapytania do danych. - Zarezerwowane słowa kluczowe: Używanie nazw takich jak

order,group, lubuserbez ucieczki może powodować błędy składni w zapytaniach SQL. - Skróty: Używając

usr_idvsuser_idvsuidw różnych tabelach zmniejsza przejrzystość. - Zbyt duża szczegółowość vs Krótkość: Niektóre kolumny są zbyt długie, podczas gdy inne to tajemnicze skróty.

Ustanawianie standardu

- Przyjmij spójny styl napisania (np.

snake_casedla tabel SQL jest szeroko zalecany). - Używaj opisowych nazw odzwierciedlających znaczenie biznesowe, a nie szczegóły implementacji wewnętrznej.

- Unikaj całkowicie słów kluczowych zarezerwowanych. Jeśli jest to niemożliwe, otocz je cudzysłowami lub nawiasami specyficznymi dla silnika bazy danych.

- Ujednolit nazwy tabel liczby pojedynczej i mnogiej. Wybierz jedną i przestrzegaj jej (np.

usersvsuser). - Poprzedzaj kolumny kluczy obcych nazwą tabeli, na którą się odnoszą (np.

user_id) aby relacje były oczywiste.

6. Twarde kodowanie wartości w schemacie 🛑

Deweloperzy czasem wbudowują konkretne wartości biznesowe bezpośrednio do struktury bazy danych, takie jak użycie kolumny do przechowywania konkretnych kodów stanu, takich jak active lub inactive zamiast używać ogólnego pola statusu lub twardego kodowania typów walut.

Wpływ na elastyczność

- Zmiany schematu: Jeśli potrzebny jest nowy status, może być konieczne zmienienie struktury tabeli lub dodanie nowego kolumny, co spowoduje przestoje w wdrażaniu.

- Weryfikacja danych: Kod aplikacji często weryfikuje te wartości, ale schemat bazy danych powinien zapewniać poprawne zakresy lub zbiory za pomocą ograniczeń.

- Problemy z lokalizacją: Twarde kodowanie wartości tekstowych takich jak

USDlubangielskiutrudnia globalne rozszerzanie.

Refaktoryzacja pod kątem skalowalności

- Użyj Tabele wyszukiwania do każdego zestawu wartości, które mogą się zmieniać lub powiększać (np. Status, Waluta, Kraj).

- Zaimplementuj Ograniczenia sprawdzające aby zapewnić, że wprowadzane są tylko poprawne wartości, ale zachowaj definicję tych wartości w aplikacji lub osobnej tabeli konfiguracyjnej.

- Używaj typów wyliczeniowych tylko wtedy, gdy system bazy danych wspiera je solidnie, a zestaw wartości jest naprawdę stały.

- Oddziel dane konfiguracyjne od danych transakcyjnych.

7. Ignorowanie przyszłej skalowalności 📈

Wiele schematów ERD jest projektowanych pod aktualny rozmiar zbioru danych, bez uwzględnienia wzrostu. Schemat działający dla 1000 rekordów może się kompletnie zawieść przy 10 milionach rekordów z powodu problemów z blokadami, indeksowaniem lub podziałem danych.

Pułapki skalowalności

- Duże pola tekstowe:Przechowywanie dużych blobów lub długich ciągów tekstowych w głównej tabeli może powiększać indeks i spowolnić odczyty.

- Brak kluczy podziału: Jeśli schemat nie uwzględnia sposobu, w jaki dane będą rozdzielane lub podzielone (np. według daty lub regionu), przyszła skalowalność pozioma staje się dużym przekształceniem.

- Brak indeksów: Nieprzewidywanie, które kolumny będą używane do filtrowania lub sortowania w przyszłości, prowadzi do węzłów zakleszczenia wydajności.

- Wzorce z dużym obciążeniem zapisu: Projekt zoptymalizowany pod odczyty może być przeważony przez duże objętości zapisów z powodu mechanizmów blokowania na kluczach obcych.

Projektowanie z myślą o rozwoju

- Przejrzyj Stosunek odczytów do zapisów Twojej aplikacji. Jeśli jest ona z dużym obciążeniem zapisu, zmniejsz ograniczenia kluczy obcych powodujące blokowanie.

- Projektuj Klucze partycjonowania w swoim schemacie głównym. Upewnij się, że każda tabela ma kolumnę, którą można wykorzystać do logicznego podziału danych.

- Oddziel dużą ilość danych tekstowych do osobnej tabeli (relacja 1:1), aby utrzymać główny indeks w minimalnej formie.

- Zaplanuj Miękkie usuwanie zamiast twardego usuwania, aby zachować historię danych bez wpływu na obecne wydajności zapytań.

Podsumowanie najlepszych praktyk 📋

Aby upewnić się, że Twoja baza danych pozostanie stabilna i łatwa w utrzymaniu, przed wdrożeniem przejrzyj swój diagram relacji encji według poniższej listy kontrolnej.

- Klucze: Każda tabela ma klucz główny. Klucze obce są indeksowane.

- Relacje: Mocność jest jasno zdefiniowana. Relacje wiele do wielu wykorzystują tabele pośrednie.

- Normalizacja: Nadmiarowość danych jest minimalizowana zgodnie z zasadami 3NF.

- Zależności: Brak cyklicznych pętli kluczy obcych bez opóźnionych ograniczeń.

- Nazewnictwo: Spójne zapisy i opisowe nazwy używane we wszystkich miejscach.

- Wartości: Brak zaszytego w strukturze schematu logiki biznesowej.

- Skalowanie: Schemat uwzględnia strategie partycjonowania i indeksowania dla przyszłego obciążenia.

Ostateczne rozważania dotyczące modelowania danych 🧠

Tworzenie bazy danych to nie tylko pisanie CREATE TABLEinstrukcji. Chodzi o modelowanie rzeczywistości Twoich procesów biznesowych w strukturze logicznej, którą maszyna może przetwarzać efektywnie. Koszt naprawy błędu schematu rośnie wykładniczo, im później zostanie wykryty w cyklu rozwojowym.

Unikając tych siedmiu powszechnych pułapek, zmniejszasz dług technologiczny i tworzysz fundament wspierający złożone zapytania oraz transakcje o wysokim obciążeniu. Zwracaj uwagę na przejrzystość, integralność i elastyczność w swoich diagramach. Dobrze zaprojektowany ERD jest niewidoczny dla użytkownika końcowego, ale istotny dla długowieczności systemu.

Poświęć czas na przejrzenie swojego schematu z czystym umysłem lub poprzez proces przeglądu przez kolegę. Zadawaj pytania o to, dlaczego dana relacja istnieje i jak będzie się zachowywać pod obciążeniem. Ta staranność opłaca się w przyszłości pod względem niezawodności systemu i produktywności programistów.