Projektowanie fundamentu aplikacji rzadko polega tylko na wpisywaniu definicji tabel. Jest to decyzja architektoniczna, która ma wpływ na każdą warstwę stosu oprogramowania. Solidny diagram relacji encji (ERD) pełni rolę projektu technicznego zapewniającego integralność danych, wydajność i skalowalność. Gdy seniorzy inżynierowie podejmują projektowanie schematu bazy danych, nie ograniczają się tylko do łączenia pól liniami. Rozważają cykl życia danych, ograniczenia silnika przechowywania danych oraz potrzeby logiki aplikacji, która w końcu wykorzysta te informacje.

Ten przewodnik szczegółowo omawia standardy strukturalne i filozoficzne stosowane w środowiskach produkcyjnych. Przeanalizujemy zasady nazewnictwa, strategie normalizacji, modelowanie relacji oraz często pomijane aspekty zarządzania danymi. Celem nie jest zaproponowanie szybkiego rozwiązania, lecz stworzenie fundamentu dla zrównoważonego modelowania danych.

📐 Podstawy solidnego modelowania danych

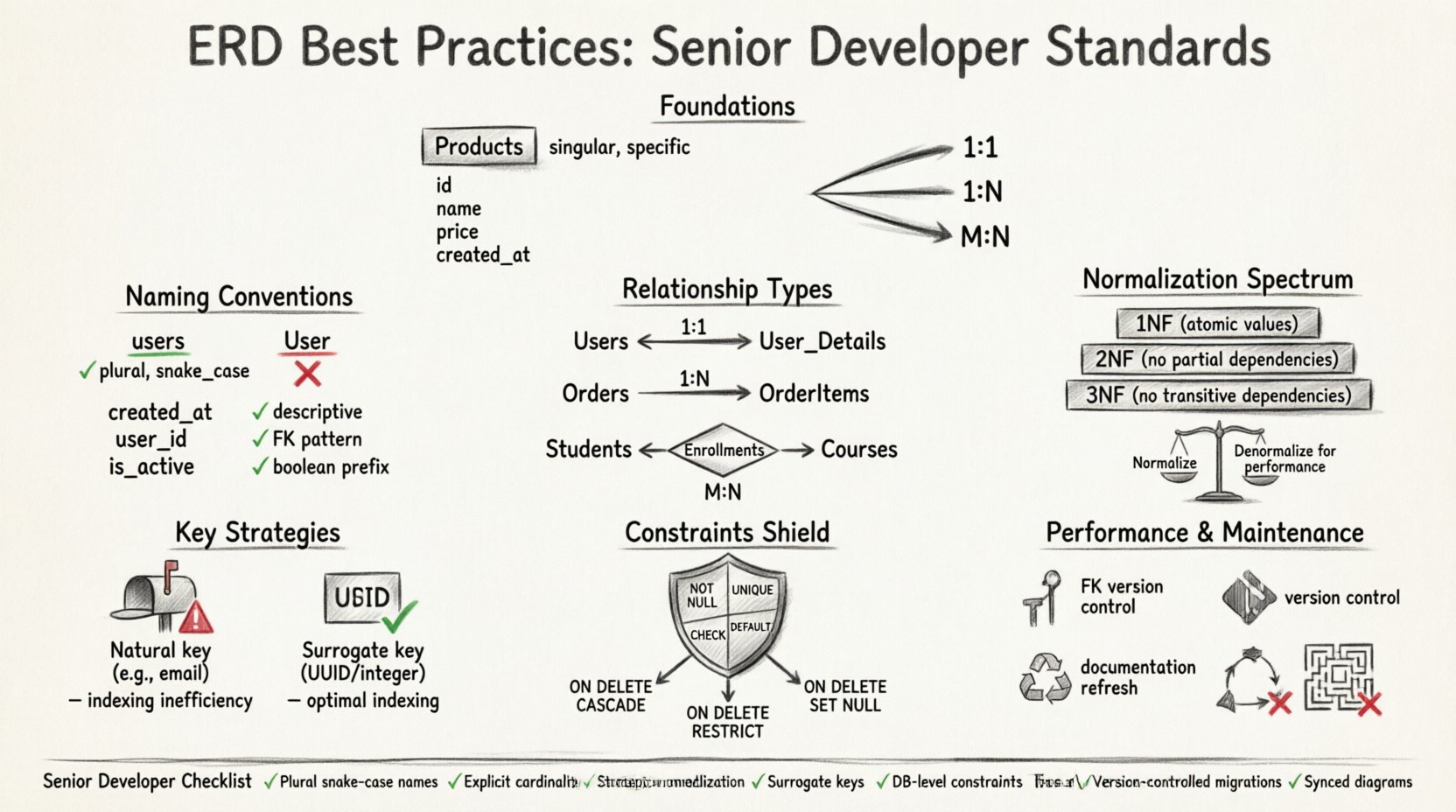

Zanim narysujesz jedną linię, musisz zrozumieć podstawowe składniki modelu relacyjnego. Diagram relacji encji to wizualne przedstawienie tych składników. W środowiskach profesjonalnych kluczowe znaczenie ma jasność. Niejasność na diagramie prowadzi do niejasności w kodzie, a niejasność w kodzie prowadzi do błędów w środowisku produkcyjnym.

- Encje: Odnoszą się do rzeczywistych obiektów lub pojęć. W bazie danych odpowiadają tabelom. Encja powinna być pojedyncza i precyzyjna. Unikaj ogólnych nazw takich jak

Przedmiotyna rzeczProduktówlubInwentarza. - Atrybuty: Są to właściwości encji. Stają się kolumnami w tabeli. Atrybuty powinny być atomowe, co oznacza, że przechowują pojedynczą wartość, a nie listę ani złożony obiekt.

- Relacje: Określają sposób wzajemnego oddziaływania encji. Relacja łączy wiersz w jednej tabeli z wierszem w innej. Zrozumienie liczby wystąpień jest tutaj kluczowe.

Seniorzy programiści podkreślają, że diagram musi być samodokumentujący się. Jeśli programista spojrzy na ERD i będzie musiał zadać pytanie o logikę biznesową, projekt się nie powiódł. Każda tabela i kolumna powinny mieć jasne przeznaczenie, które można wywnioskować z jej nazwy i kontekstu.

🏷️ Zasady nazewnictwa i standardy

Nazewnictwo to najbardziej widoczna część schematu, a mimo to często traktowane jest jako pochodne. Spójne nazewnictwo zmniejsza obciążenie poznawcze dla programistów czytających schemat. Pomaga również w narzędziach generujących kod automatycznie oraz w frameworkach ORM.

Nazwy tabel

- Mnogość: Używaj liczb mnogiej dla nazw tabel.

Użytkownicyjest preferowane przedUżytkownik. To odpowiada koncepcji, że tabela zawiera zbiór rekordów. - Podkreślniki: Używaj

snake_casedla nazw tabel. Poprawia czytelność w porównaniu do camelCase, szczególnie w środowiskach, gdzie wielkość liter może się różnić między systemami operacyjnymi. - Zakres:Unikaj prefiksów, chyba że są one konieczne do rozdzielenia domen. Choć niektóre zespoły używają prefiksów takich jak

tbl_lubdb_, nowoczesne narzędzia często obsługują to automatycznie. Zachowaj nazwy czyste.

Nazwy kolumn

- Opisowe: Nazwa kolumny powinna wyjaśnić dane, które zawiera, bez potrzeby zewnętrznego dokumentu.

created_atjest lepsze niżtslubtime. - Klucze obce: Nazwij kolumny kluczy obcych tak, aby odpowiadały tabeli, na którą się odnoszą. Jeśli odwołujesz się do tabeli

Userstabela, kolumna powinna byćuser_id. To sprawia, że warunek połączenia jest oczywisty. - Wartości logiczne: Używaj prefiksów takich jak

is_,has_, lubcan_aby wskazać stan logiczny. Przykłady tois_active,ma_subskrypcję, lubmoże_edytować.

Spójność na całym projekcie jest ważniejsza niż konkretny wybór konwencji. Po ustaleniu standardu musi on być stosowany poprzez narzędzia do analizy kodu lub przeglądy kodu przez kolegów.

🔗 Opanowanie relacji i liczby wystąpień

Siła bazy danych relacyjnej polega na jej relacjach. Nieprawidłowe zarządzanie tymi relacjami to częsty powód powielania danych i błędów integralności. Starsi programiści klasyfikują relacje według liczby wystąpień: ile wystąpień jednej encji ma relację z drugą.

| Typ relacji | Opis | Wdrożenie |

|---|---|---|

| Jeden do jednego (1:1) | Jeden rekord w Tabeli A ma relację z dokładnie jednym rekordem w Tabeli B. | Umieść unikalny klucz obcy w jednej z tabel. |

| Jeden do wielu (1:N) | Jeden rekord w Tabeli A ma relację z wieloma rekordami w Tabeli B. | Umieść klucz obcy w Tabeli B odnoszący się do Tabeli A. |

| Wiele do wielu (M:N) | Rekordy w Tabeli A mogą mieć relację z wieloma w Tabeli B i odwrotnie. | Utwórz tabelę pośrednią z dwoma kluczami obcymi. |

Relacje jeden do jednego

Są one mniej powszechne niż inne typy, ale pojawiają się w konkretnych scenariuszach, takich jak oddzielenie danych poufnych lub podział dużych zestawów danych dla poprawy wydajności. Na przykład, tabela Użytkownicy może przechowywać dane publiczne profilu, podczas gdy tabela Szczegóły_Użytkownika przechowuje poufne informacje, takie jak numery ubezpieczenia społecznego. Połączenie jest zapewniane przez unikalny ograniczenie na kolumnie klucza obcego.

Relacje jeden do wielu

To jest podstawa projektowania relacyjnego. Tabela Zamówienie tabela dotyczy ElementyZamówienia tabela. Jedno zamówienie może mieć wiele pozycji. Klucz obcy znajduje się w tabeli ElementyZamówienia tabela wskazująca na tabelę Zamówienia tabela. Ta struktura pozwala na skuteczne wyszukiwanie bez powtarzania całego nagłówka zamówienia dla każdej pozycji.

Relacje wiele do wielu

Bezpośrednie połączenie między dwiema tabelami jest niemożliwe w standardowych systemach relacyjnych. Wymagana jest tabela pośrednicząca, często nazywana jednostką asocjacyjną. Na przykład łączenie Studenci i Kursy. Student może uczęszczać na wiele kursów, a kurs może mieć wielu studentów. Tabela pośrednicząca Zapisy zawiera id_studenta i id_kursu. Ta tabela może również przechowywać dodatkowe dane, takie jak data zapisu lub ocena.

Podczas modelowania tych relacji rozważ opcjonalność. Czy użytkownik musi mieć profil? Jeśli tak, relacja jest wymagana. Jeśli użytkownik może istnieć bez profilu, klucz obcy może być pusty. Jawne zdefiniowanie tego na diagramie zapobiega błędom logicznym na poziomie warstwy aplikacji.

🧱 Normalizacja i integralność danych

Normalizacja to proces organizowania danych w celu zmniejszenia nadmiarowości i poprawy integralności. Choć często nauczana jako sztywny zestaw zasad, starsi programiści traktują ją jako zakres. Celem jest zrównoważenie czystości danych z wydajnością zapytań.

Pierwsza postać normalna (1NF)

- Zapewnij atomowość: każda kolumna zawiera tylko jedną wartość.

- Zapewnij różne kolumny: nie ma powtarzających się grup ani tablic w jednym polu.

- Zapewnij unikalne wiersze: każdy wiersz musi być jednoznacznie identyfikowalny.

Druga postać normalna (2NF)

- Zapewnij wymagania 1NF.

- Usuń zależności częściowe. Wszystkie atrybuty niekluczowe muszą zależeć od całego klucza głównego, a nie tylko od jego części. Jest to kluczowe podczas pracy z kluczami złożonymi.

Trzecia postać normalna (3NF)

- Spełnij wymagania 2NF.

- Usuń zależności przechodnie. Atrybuty niekluczowe nie powinny zależeć od innych atrybutów niekluczowych. Na przykład, jeśli tabela ma

EmployeeID,ManagerID, orazManagerName, nazwa menedżera zależy od identyfikatora menedżera, a nie identyfikatora pracownika. Przenieś dane menedżera do osobnej tabeli.

Kiedy denormalizować:

Ścisłe przestrzeganie 3NF nie zawsze jest rozwiązaniem. W aplikacjach o dużym obciążeniu odczytu łączenie wielu tabel może stać się węzłem zatyczki wydajności. Starsi inżynierowie mogą denormalizować konkretne punkty danych, aby zmniejszyć złożoność łączeń. Na przykład, buforowanie Username w tabeli Orders może być akceptowalne, jeśli nazwy użytkowników rzadko się zmieniają, a szybkość odczytu jest kluczowa. Jednak to wprowadza anomalie aktualizacji. Jeśli nazwa użytkownika się zmieni, każdy rekord zamówienia musi zostać zaktualizowany. Ta kompromis musi być zarejestrowany i zrozumiany.

🔑 Strategie wyboru kluczy

Klucz podstawowy (PK) to unikalny identyfikator wiersza. Wybór klucza wpływa na sposób indeksowania danych przez silnik bazy danych oraz na sposób tworzenia relacji.

Klucze naturalne

Klucz naturalny opiera się na istniejących danych biznesowych, takich jak numer ubezpieczenia społecznego lub adres e-mail. Zaletą jest to, że klucz odzwierciedla znaczenie w świecie rzeczywistym. Wadą jest to, że klucze naturalne mogą się zmieniać, a często są zbyt długie, aby zapewnić skuteczne indeksowanie. Używanie unikalnego identyfikatora, takiego jak e-mail, jako klucza obcego może znacznie powiększyć inne tabele.

Klucze zastępcze

Klucz zastępczy to sztuczny identyfikator, zazwyczaj liczba całkowita zwiększająca się automatycznie lub UUID. Nie ma żadnego znaczenia biznesowego. Jest to preferowane podejście dla większości nowoczesnych systemów. Pozostaje stabilny nawet w przypadku zmian danych podstawowych. Jest kompaktowy, co przyspiesza wyszukiwanie w indeksach. Uproszcza również relacje, ponieważ klucze obce są mniejsze i bardziej spójne.

- Klucze zastępcze typu integer: Skuteczne w indeksowaniu i przechowywaniu. Idealne dla systemów transakcyjnych o wysokim obciążeniu.

- UUIDs: Użyteczne w systemach rozproszonych, gdzie unikalność musi być zapewniona na wielu węzłach bez koordynacji. Unikają luk w sekwencjach ID, ale są większe i mniej przyjazne dla indeksów niż liczby całkowite.

🛡️ Ograniczenia i integralność danych

Baza danych jest tak dobra, jak zasady, które ją chronią. Ograniczenia zapewniają, że dane pozostają dokładne i spójne, niezależnie od tego, jak aplikacja interaguje z nimi.

- NOT NULL: Wymuszaj, aby wymagane pola zawsze były wypełnione. Zapobiega to przechowywaniu niekompletnych rekordów, które mogą naruszyć logikę aplikacji.

- UNIQUE: Zapobiegaj powtarzającym się wpisom w kolumnach, które muszą być unikalne, takich jak adresy e-mail lub kody produktów (SKUs).

- SPRAWDZ: Pozwól na niestandardową logikę. Na przykład zapewnienie, że procent zniżki mieści się w zakresie od 0 do 100.

- DOMYŚLNY: Podaj rozsądne wartości domyślne. Jeśli użytkownik nie określa strefy czasowej, użyj domyślnej UTC.

Ograniczenia integralności referencyjnej są kluczowe do utrzymania relacji.PO USUNIĘCIU zasady określają, co dzieje się, gdy usunięto rekord nadrzędny. Opcje obejmują:

- KASKADOWO: Automatycznie usuwa rekordy potomne. Używaj ostrożnie, ponieważ może to prowadzić do przypadkowej utraty danych.

- ZABRONIONO: Zabrania usuwania, jeśli istnieją rekordy potomne. Wymusza na aplikacji jawną obsługę logiki.

- USTAW NA NULL: Ustawia klucz obcy na wartość null, jeśli usunięto rekord nadrzędny. Działa tylko wtedy, gdy kolumna pozwala na wartości null.

⚡ Zdjęcia dotyczące wydajności i indeksowania

Projektowanie pod kątem wydajności zaczyna się na poziomie schematu. Choć zapytania są optymalizowane później, słaby schemat może uczynić optymalizację niemożliwą.

Strategia indeksowania

- Klucze główne: Automatycznie indeksowane.

- Klucze obce: Powinny być indeksowane, aby przyspieszyć operacje łączenia i sprawdzanie ograniczeń.

- Kolumny zapytań: Kolumny często używane w

WHERE,ORDER BY, lubGROUP BYklauzul powinny być indeksowane.

Jednak indeksy nie są darmowe. Zużywają przestrzeń dyskową i spowalniają operacje zapisu. Każde wstawienie, aktualizacja lub usunięcie musi aktualizować indeks. Starsi programiści unikają nadmiernego indeksowania. Analizują rzeczywiste wzorce zapytań przed dodaniem indeksów.

Typy danych

Wybór poprawnego typu danych wpływa na przechowywanie i szybkość. Używanie ogólnego typu ciągów dla dat lub liczb marnuje przestrzeń i spowalnia porównania. Użyj TIMESTAMP do daty i czasu. Użyj DECIMAL do waluty, aby uniknąć błędów zmiennoprzecinkowych. Użyj BOOLEAN do stanów prawda/fałsz zamiast liczb całkowitych lub ciągów.

🔄 Ewolucja i utrzymanie

Wymagania oprogramowania się zmieniają. Schemat działający dziś może być przestarzały za rok. Statyczny diagram to obciążenie. ERD musi ewoluować razem z aplikacją.

Kontrola wersji dla schematów

Zmiany schematu należy traktować jak kod. Przechowuj skrypty migracji w systemie kontroli wersji. Pozwala to zespołom śledzić, co się zmieniło, kto to zmienił i kiedy. Umożliwia również cofnięcie zmian, jeśli migracja spowoduje problemy. Nigdy nie zmieniaj ręcznie bazy danych produkcyjnej bez skryptu.

Higiena dokumentacji

- Komentarze: Używaj komentarzy w bazie danych, aby wyjaśnić złożoną logikę lub zasady biznesowe, które nie mogą być wymuszane przez ograniczenia.

- Aktualizacje diagramu: Jeśli kod się zmienia, diagram również musi się zmienić. Używanie przestarzałego diagramu prowadzi do zamieszania i marnowania czasu podczas onboardingu lub debugowania.

- Dzienniki zmian: Przechowuj dziennik istotnych zmian strukturalnych. Pomaga to zrozumieć, dlaczego konkretna decyzja projektowa została podjęta wiele lat później.

🚫 Powszechne pułapki do uniknięcia

Nawet doświadczone zespoły popełniają błędy. Rozpoznawanie typowych wzorców niepowodzeń pomaga w zapobieganiu.

- Zależności cykliczne: Tabela A zależy od B, a B zależy od A. Powoduje to zamknięcie w pętli podczas tworzenia lub usuwania. Przerwij cykl tymczasowo dopuszczając wartości null lub używając trzeciej tabeli.

- Zbyt duża normalizacja: Tworzenie zbyt wielu tabel dla trywialnych relacji prowadzi do skomplikowanych zapytań, które trudno utrzymywać. Czasem jedna tabela wystarczy.

- Niejasne klucze obce: Kolumna o nazwie

idw wielu tabelach bez kontekstu może powodować zamieszanie. Zawsze używajtable_idnazewnictwa. - Ignorowanie miękkich usuwań:Trwałe usuwanie danych często jest nieodwracalne. Projektuj z myślą o miękkich usunięciach, dodając flagę

is_deletedi indeks na niej.

📝 Podsumowanie rozważań na poziomie seniora

Tworzenie wysokiej jakości modelu danych wymaga połączenia wiedzy teoretycznej i doświadczenia praktycznego. Nie wystarczy wiedzieć, co to jest klucz obcy; musisz rozumieć, jak wpływa on na planowanie zapytań i blokowanie transakcji. Poniższa lista kontrolna podsumowuje kluczowe działania dla solidnego projektu.

- ✅ Zawsze stosuj zasady nazewnictwa w liczbie mnogiej i w stylu snake_case.

- ✅ Jawnie definiuj relacje z odpowiednią licznością.

- ✅ Stosuj zasady normalizacji, ale pozwól na strategiczne denormalizację.

- ✅ Preferuj klucze zastępcze do identyfikacji wewnętrznej.

- ✅ Wymuszaj ograniczenia na poziomie bazy danych, a nie tylko w aplikacji.

- ✅ Indeksuj klucze obce oraz często zapytywane kolumny.

- ✅ Kontroluj wersje wszystkich zmian schematu.

- ✅ Utrzymuj diagramy zsynchronizowane z rzeczywistym stanem bazy danych.

Przestrzeganie tych praktyk pozwala programistom tworzyć systemy odpornościowe, zrozumiałe i zdolne do rozwoju wraz z firmą. Wkład w etap początkowego projektowania przynosi korzyści w postaci zmniejszonego długu technicznego i płynniejszej pracy w przyszłości. Dane to najcenniejszy zasób każdej aplikacji; traktowanie ich struktury z dyscypliną to cecha dojrzałego specjalisty.